Penetrationstest – Schwachstellen erkennen und beheben

Ein erfolgreicher Angriff auf Ihre IT-Infrastruktur kann gravierende Folgen haben: Datenverlust, Imageschäden, hohe Wiederherstellungskosten. Ein professionell durchgeführter Pentest (Penetrationstest) hilft Ihnen, genau solche Risiken frühzeitig zu erkennen und zu beheben. Turingpoint bietet Ihnen praxisnahe, manuelle Pentests nach höchsten Standards – individuell von einem BSI-zertifizierten IT-Sicherheitsdienstleister

Effektive Lösung für hohe IT-Sicherheit

Was ist ein Pentest?

Ein Pentest ist ein gezielter Sicherheitstest, bei dem erfahrene IT-Sicherheitsexperten simulierte Angriffe auf Ihre Systeme durchführen. Ziel ist es, Schwachstellen in Webanwendungen, mobilen Apps oder Infrastrukturen zu identifizieren, zu bewerten und konkrete Handlungsempfehlungen zur Absicherung bereitzustellen. Dabei kommen anerkannte Standards wie OWASP, BSI, OSSTMM oder PTES zum Einsatz.

Gründe für einen Pen-Test

Warum ist ein Pentest sinnvoll?

Ein Pentest bietet Ihnen:

- Früherkennung von Sicherheitslücken, bevor Angreifer sie ausnutzen

- Minimierung von IT-Risiken und potenziellen Ausfallzeiten

- Unterstützung bei der Einhaltung von Sicherheitsvorgaben (z. B. ISO 27001, IT-Grundschutz, ISMS)

- Transparenz über Ihre Cyber-Resilienz

- Kostenersparnis durch gezielte Investitionen in sicherheitskritische Bereiche

Prozessschritte eines erfolgreichen Penetrationstests

So läuft ein Pentest bei turingpoint ab

Ein professioneller Pentest ist ein mehrstufiger Prozess. Unsere Experten begleiten Sie transparent durch jede Phase:

- Management Summary

- Schwachstellenübersicht inkl. CVSS-Bewertung

- Empfehlungen zur Behebung

- Business-Risk-Analyse

Kick-off & Zieldefinition

In einem gemeinsamen Gespräch werden die Rahmenbedingungen festgelegt: Testziele, Zugänge, Ansprechpartner und Eskalationswege.

Informationssammlung & Analyse

Unsere Pentester sammeln gezielt technische Informationen, um potenzielle Angriffsvektoren zu identifizieren.

Manuelle Schwachstellenanalyse

Mittels manueller Tests – ergänzt durch eigene und kommerzielle Tools – prüfen wir Ihre Systeme auf Schwachstellen. Dabei unterscheiden wir False Positives von realen Risiken.

Exploitation

Reale Ausnutzung von Schwachstellen, um die Kritikalität zu validieren. Dabei kommen je nach Zielsystem auch individuelle Exploits zum Einsatz.

Reporting

Sie erhalten einen umfangreichen Bericht inkl.:

Abschlussgespräch & Nachprüfung

Wir besprechen die Ergebnisse mit Ihnen im Detail. Eine einmalige Nachprüfung ist kostenlos enthalten.

Penetrationstest-Abstraktionsebenen für alle Technologien

Unsere Testarten im Überblick

Wir haben auch Erfahrung mit modernen Cloud-Plattformen wie AWS, Google Cloud und Microsoft Azure. Weiterhin klassifizieren wir folgende Testarten:

Webanwendungen

Test auf gängige Schwachstellen in Webtechnologien und APIs (z. B. XSS, SQLi, Authentifizierungsfehler).

Mobile Apps

Analyse von Kommunikationsschnittstellen und App-internen Schwachstellen. Immer im Zusammenspiel mit Backend-Systemen.

Infrastrukturen

Test kritischer Systeme wie Server, VPN, Firewalls oder Active Directory – auch für KRITIS-Unternehmen geeignet.

Testmethoden im Vergleich

Pentest-Methoden: Black Box, White Box & Grey Box

Je nach Zielsetzung und verfügbarer Informationslage setzen wir unterschiedliche Testmethoden ein. Die Wahl der Methode beeinflusst den Umfang, die Tiefe und die Art der identifizierten Schwachstellen.

Ohne Vorabinformationen

Black Box Pentest

Beim Black Box Pentest erhält das Testteam keine internen Informationen über das Zielsystem – genau wie ein externer Angreifer. Diese Methode simuliert realistische Angriffsszenarien und zeigt, welche Schwachstellen ein Angreifer von außen ausnutzen könnte.

- Realistische Simulation eines externen Angreifers

- Identifikation von Schwachstellen ohne Insiderwissen

- Ideal zur Überprüfung der externen Angriffsfläche

Voller Zugang und Dokumentation

White Box Pentest

Beim White Box Pentest erhalten unsere Tester vollständigen Zugang zu Quellcode, Architektur-Dokumentation und Systemkonfigurationen. Dies ermöglicht die tiefgreifendste Analyse und deckt auch versteckte Schwachstellen auf, die bei einem Black Box Test unentdeckt bleiben würden.

- Tiefgreifendste Analyse mit Quellcode-Zugang

- Identifikation von Logikfehlern und versteckten Schwachstellen

- Effizienteste Methode für maximale Abdeckung

Teilweise Informationen

Grey Box Pentest

Der Grey Box Pentest kombiniert Elemente beider Ansätze: Das Testteam erhält eingeschränkte Informationen wie Benutzerkonten, API-Dokumentation oder Netzwerkdiagramme. So wird das Szenario eines authentifizierten Benutzers oder eines internen Mitarbeiters simuliert.

- Simulation eines authentifizierten Benutzers oder Insiders

- Optimales Verhältnis zwischen Realismus und Testtiefe

- Häufigste Methode in der Praxis – empfohlen für die meisten Projekte

Angriff von außen

Externer Pentest

Ein externer Pentest prüft Ihre öffentlich erreichbaren Systeme aus der Perspektive eines Angreifers im Internet. Webserver, Mail-Server, VPN-Gateways und Cloud-Dienste werden systematisch auf Schwachstellen untersucht. Dies ist der wichtigste erste Schritt zur Absicherung Ihrer IT-Infrastruktur.

- Prüfung aller öffentlich erreichbaren Systeme und Dienste

- Identifikation von Fehlkonfigurationen und exponierten Services

- Empfohlen als erster Schritt für jedes Unternehmen

Expertise rund um Cyber Security

Ihre Vorteile mit einem Pentest von Turingpoint

- Manuelle Durchführung durch erfahrene Security Engineers

- BSI-zertifizierter IT-Sicherheitsdienstleister im Geltungsbereich IS-Penetrationstests

- Anerkannte Standards (OWASP Testing Guide, BSI, NIST, PTES, u.a.)

- Zertifiziertes Reporting & auf Wunsch Kunden-Zertifikat

- Kostenlose Nachprüfung inkludiert

- Remote oder vor Ort durchführbar

- Externe ISO-27001-Zertifizierung nach IT-Grundschutz vorhanden

Penetration Tests von turingpoint sind Handarbeit!

Automatisierte Schwachstellenscanner können vollumfängliche Penetration Tests nicht ersetzen. Es wäre fahrlässig zu glauben, dass ein Schwachstellenscan ein gutes Sicherheitsniveau oder Schutz vor einem realen Angreifer bietet! Wir bieten Remote oder vor Ort bei der Durchführung an.

Optional prüfen wir Ihre Systeme zusätzlich durch ein Darknet Intelligence Assessment.

- Preise

Die Kosten für einen Pentest richten sich nach Umfang, Komplexität und Zielsystemen. Unser Pentest-Angebot kann förderfähig sein. Gerne erstellen wir Ihnen ein individuelles Angebot.

- 5 Gründe, warum Sie Penetration Tests durchführen sollten

Die sicherste Art, das eigene Sicherheitsniveau zu messen, ist die Untersuchung, wie man gehackt werden kann. Ein Pentest bietet die Möglichkeit, die Widerstandsfähigkeit (Cyber Resilience) Ihres Systems gegen externe und interne Hacking-Versuche zu testen. Zum Artikel

- Lage der IT-Sicherheit in Deutschland 2024

Auch wenn es vielleicht kontraintuitiv klingt, wird die Ausgabe von Geld für Pentests Ihrem Unternehmen tatsächlich eine beträchtliche Menge an Geld sparen. Ohne Penetration Tests als Orientierungshilfe wäre es notwendig, mehr Geld für eine breitere Palette von Aspekten auszugeben. Lagebericht BSI

- Jährliche Anzahl von Datenverlusten und offengelegten Datensätzen

Penetration Tests spielen eine entscheidende Rolle beim Schutz Ihres Unternehmens und seiner wertvollen Vermögenswerte vor potenziellen Eindringlingen. Die Vorteile eines Pentests gehen jedoch weit über die Netzwerk- und Datensicherheit hinaus. Quelle Statista

Leistungsspektrum für Cyber Security

Weitere sinnvolle Leistungen im Rahmen eines IT-Sicherheits-Audits

- Cloud Security

Aufgrund der steigenden Komplexität bei Cloud-Infrastrukturen sind viele Dienste fehlerhaft konfiguriert. Wir helfen Ihnen, Fehlkonfigurationen und deren Auswirkungen zu identifizieren und zu eliminieren.

- Phishing Simulation

Eine Spear-Phishing-Simulation wird dazu verwendet, die Erkennungsfähigkeit der Mitarbeiter zu steigern. Wir helfen Ihnen, Ihre Mitarbeiter zu sensibilisieren und somit die letzte Barriere zu stärken.

- Statische Code-Analyse

Die statische Codeanalyse, auch bekannt als Quellcodeanalyse, wird in der Regel im Rahmen einer Code-Überprüfung durchgeführt und findet in der Implementierungsphase eines Security Development Lifecycle (SDL) statt.

- Red Teaming

Red Teaming wird dazu verwendet, die Erkennungs- und Reaktionsfähigkeit einer Organisation zu testen. Unser Red Team versucht, auf jede erdenkliche Art und Weise und so unerkannt wie möglich auf sensible Informationen zuzugreifen.

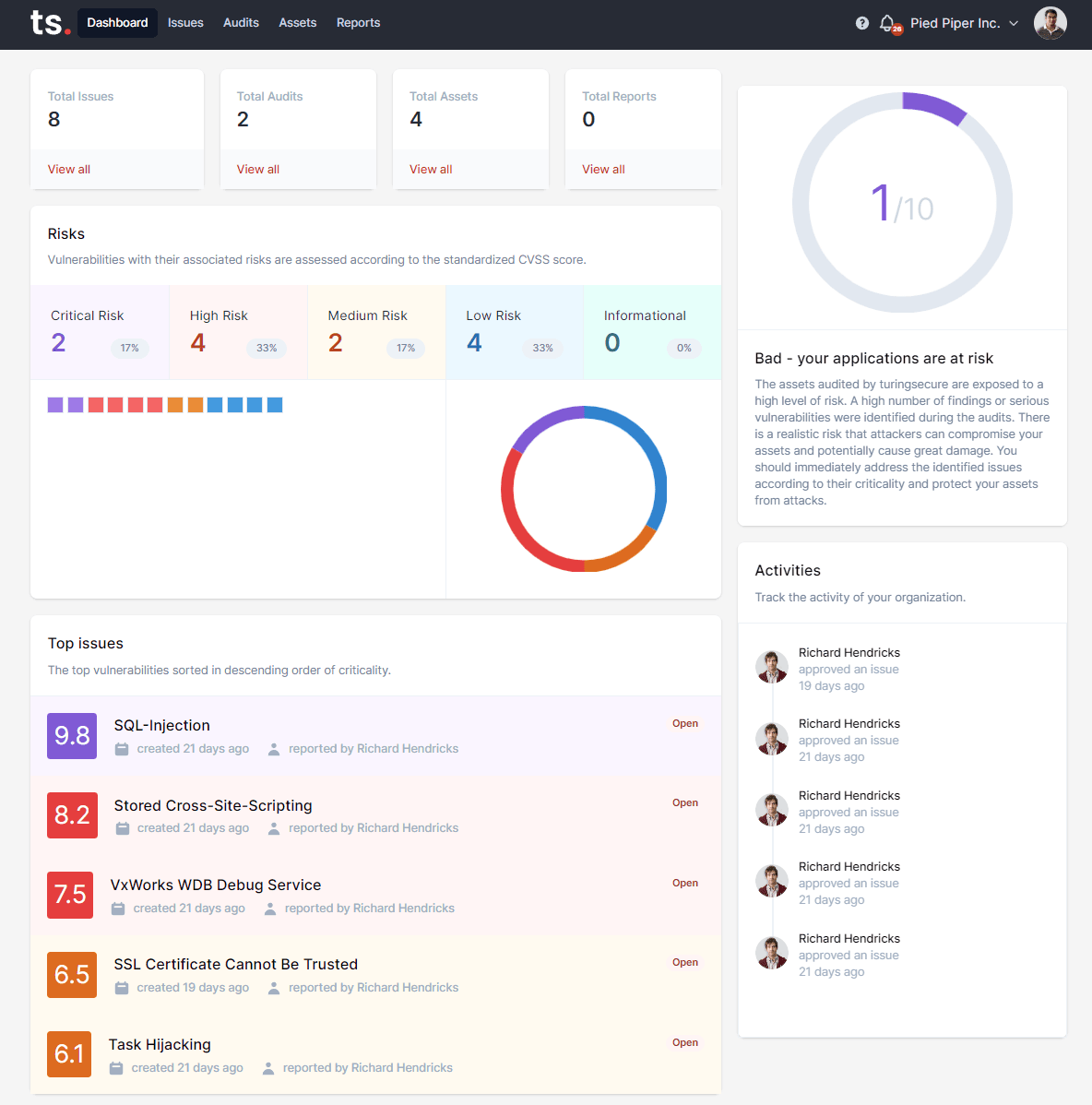

Penetration Testing as a Service (PTaaS)

Penetration Testing auf der Plattform turingsecure.

Wir bieten ein umfangreiches Schwachstellenmanagement für Kunden, Partner, Penetration Tester und IT-Sicherheit-Consultants an. Nutzen Sie unsere Software-Produkte, um auch die besten Technologien und Reporting-Tools am Markt zu bekommen.

Sicherheitsmaßnahmen auf Anwendungsebene

Umfangreiche Lösungen für Ihre Anwendungssicherheit

Mit unserer umfangreichen und intuitiven Pentest-Plattform turingsecure können Sie ab sofort den gesamten Sicherheitsprozess Ihrer Anwendungen abbilden. Diese Plattform wurde mit der Security Library kodado programmiert.

- Continuous Application Security Testing

Continuous Security Application Testing (CAST) stellt sicher, dass Anwendungen in einem geregelten Zyklus auf Schwachstellen untersucht werden. Unsere Methodik erlaubt eine direkte Integration in den agilen Entwicklungsprozess und ermöglicht somit ein hohes kontinuierliches Sicherheitsniveau.

- On-Demand Penetration Testing

Penetrationstests von Anwendungen werden bei Bedarf skaliert, um den komplexeren Anforderungen gerecht zu werden. Für eine anspruchsvolle Anwendung kann ein schneller und manueller Penetration Test durchgeführt werden, um Schwachstellen in der Geschäftslogik Ihrer Anwendung zu identifizieren.

- Vulnerability Management & Reporting

turingsecure kann alle Schwachstellen im Zusammenhang mit der Anwendungssicherheit klassifizieren, priorisieren und identifizieren. Alle Befunde werden für einen besseren Einblick grafisch aufbereitet. Eine Management-Summary, Schwachstellendetails und Abhilfeschritte können im PDF- und Maschinenformat exportiert werden.

Verlinkbar in Ihrer Website

Zertifizierung mit Siegel

Wir haben ein effektives und umfangreiches Format für nachweisbare Sicherheit entwickelt, das direkt in Ihre Webseite eingebunden werden kann. Dieses Zertifikat belegt gegenüber Dritten wie z.B. Kunden oder Versicherungen ein hohes Sicherheitsniveau, Datenschutz und eine Sensibilisierung für IT-Sicherheit.

Die von uns ausgestellten Zertifikate belegen ein hohes IT-Sicherheitsniveau zu einem gegebenen Zeitpunkt nach einem Standard oder individuellen Testmodulen. Je nach Assessment werden unterschiedliche Testleitfäden gewählt und ausgewertet.

Unser eBook

eBook: Den richtigen Pentest-Anbieter finden

Die Suche nach dem richtigen Anbieter für Pentests kann einen problematischen Prozess darstellen, insbesondere für diejenigen, die mit IT-Sicherheit nicht vertraut sind. Was benötige ich? Wie weiß ich, wer genügend technische Expertise vorweisen kann? Wie identifiziere ich unqualifizierte Pentest-Anbieter? Wie erkenne ich gute Reputation und Kompetenz? Wie sollte die Dokumentation aussehen?

In diesem eBook nennen wir Ihnen 6 Fragen, die Sie potenziellen Dienstleistern Ihres nächsten Penetrationstests stellen sollten. Sie werden wissen, worauf Sie bei der Anbieterauswahl achten müssen, wie Sie die verschiedenen Angebote vergleichen können und schließlich die beste Wahl für Ihre speziellen Anforderungen treffen können.

Frequently Asked Questions

FAQ: Häufige Fragen zum Pentest

Wir haben die meistgestellten Fragen für Sie herausgesucht und beantwortet.

- Was kostet ein Pentest?

Die Kosten variieren je nach Umfang. Faktoren sind u. a. Testart, Anzahl der Systeme und gewünschte Tiefe der Analyse.

- Wie lange dauert ein Pentest?

Je nach Projektgröße und Komplexität zwischen wenigen Tagen und mehreren Wochen.

- Welche Standards verwendet turingpoint?

Wir testen nach OWASP, OSSTMM, BSI, PTES, NIST 800-30 und PCIDSS – individuell abgestimmt auf Ihr Projekt.

- Ist ein Pentest auch für kleine Unternehmen sinnvoll?

Definitiv. Gerade im Mittelstand fehlen oft interne Ressourcen für Cybersicherheit – ein Pentest hilft, realistische Schutzmaßnahmen zu etablieren.

- Welche Ressourcen werden benötigt, um einen Pentest durchzuführen?

Für die Durchführung eines Penetrationstests werden in der Regel nur minimale interne Ressourcen benötigt. Der Auftraggeber muss keine eigene Person bereitstellen, die den Pentester aktiv betreut – die Kommunikation und Durchführung erfolgen weitgehend eigenständig durch das Pentest-Team.

- Welche Testmethoden können durchgeführt werden?

Je nach verfügbarer Informationslage und Zugriffsrechten können wir den Penetrationstest als White Box, Grey Box oder Black Box durchführen.

Aktuelle Informationen

Aktuelle Blog-Artikel

Unsere Mitarbeiter veröffentlichen regelmäßig Artikel zum Thema IT-Sicherheit

Kontakt

Neugierig? Überzeugt? Interessiert?

Vereinbaren Sie ein unverbindliches Erstgespräch mit einem unserer Vertriebsmitarbeiter. Nutzen Sie den folgenden Link, um einen Termin auszuwählen: