Cloud Pentest – Sicherheitsprüfung für Cloud-Strukturen

Aufgrund der steigenden Komplexität bei Cloud-Infrastrukturen sind viele Dienste fehlerhaft konfiguriert. Wir helfen Ihnen, Fehlkonfigurationen und deren Auswirkungen auf die Cloud Security zu identifizieren und zu eliminieren.

Definition und Erklärung

Was ist ein Cloud Security Assessment?

Ein Cloud Pentest ist eine gezielte Sicherheitsüberprüfung von Cloud-Infrastrukturen. Experten simulieren Angriffe, um Schwachstellen frühzeitig zu erkennen. Ziel ist es, die Sicherheit von Daten und Anwendungen in der Cloud zu gewährleisten.

Die Effektivität eines Cloud Pentests wird anhand mehrerer Kriterien evaluiert, die sowohl die Tiefe als auch die Qualität des Tests betreffen. Ein zentraler Aspekt ist die realistische Abbildung von Angriffswegen und die umfassende Abdeckung aller relevanten Cloud-Ressourcen, einschließlich Konfigurationen, Zugriffsrechte und Schnittstellen. Besonders effektiv ist ein Cloud Pentest, wenn er die gesamte Angriffsfläche der Cloud-Umgebung betrachtet und nicht nur einzelne Services isoliert prüft.

Langfristig wird die Effektivität eines Cloud Pentests auch daran gemessen, wie nachhaltig die Sicherheitslücken geschlossen und wie kontinuierlich die Cloud-Umgebung überwacht und getestet wird. Regelmäßige, wiederkehrende Pentests und die Integration in den DevOps-Prozess (Continuous Validation) erhöhen die Cloud Security und sorgen dafür, dass neue Schwachstellen zeitnah erkannt werden.

Ablauf

Wie überprüft man die IT-Sicherheit einer Cloud?

Ein Cloud Pentest besteht aus mehreren Phasen. Zunächst erfolgen die Planung und Zieldefinition. Danach werden Informationen gesammelt und Schwachstellen identifiziert. Anschließend werden Angriffe simuliert und die Ergebnisse dokumentiert.

Nach dem Test erhalten Unternehmen einen ausführlichen Bericht. Darin stehen alle gefundenen Schwachstellen und konkrete Handlungsempfehlungen. Die Umsetzung der Maßnahmen wird gemeinsam mit den Experten begleitet.

Security und Penetration Testing

Cloud Penetration Testing für mehr Cyber Security

Penetration Testing für Cloud-Konfigurationen wird von unseren speziell ausgebildeten Security Engineers nach anerkannten Standards der Cyber Security geplant, durchgeführt und ausgewertet.

- Umfangreiches Berichtsformat

Unser Bericht wird nach anerkannten Standards erstellt und enthält u. a. eine Management Summary, eine Schwachstellenübersicht, Details zu Schwachstellen und Behebungs-Schritte. Die Bewertung der Findings richtet sich nach dem CVSS 3.0 Standard.

- Zertifizierung als Nachweis für Ihre Kunden

Nutzen Sie unser umfangreiches Sicherheitszertifikat, um Kunden das hohe Sicherheitsniveau Ihrer Anwendungen und Infrastrukturen zu belegen. Einer erfolgreichen Akkreditierung geht ein Cloud Assessment oder Penetration Test voraus.

- Durchführung nach anerkannten Standards

Wir bieten folgende Testnormen an: OWASP und CIS Benchmark. Je nach Informationsbasis führen wir White-, Gray- oder Black-Box-Tests durch

Cyber Security in der Cloud

Boutique-Beratung mit Expertise in Cloud Cyber Security Assessments

Alle Dienstleistungen bieten wir in verschiedenen Komplexitäten und anerkannten Standards an.

- Identitäts- und Zugangsmanagement

Die Analyse von Berechtigungen für Privilegien-Eskalationspfade und die Prüfung auf falsch konfigurierte Rollen sowie unautorisierte Zugriffsversuche.

- CIS Benchmark

CIS Benchmarks gehören zu den Best Practices, mit denen Sie ein Zielsystem sicher konfigurieren können. Sie unterstützen Sie also dabei, Ihre IT-Systeme, Netzwerke, Software sowie die Cloud-Infrastruktur sicher zu gestalten.

- OWASP Cloud Testing Top 10

Mit den OWASP Cloud-Native Application Security Top 10 testen wir Unternehmen, die Cloud-Native-Anwendungen sicher einführen wollen. Dieser Leitfaden enthält die wichtigsten Angriffsvektoren für die Cloud.

Prozessschritte der Cloud Security

Verfahren zur Cloud Security

Das von uns durchgeführte Assessment ist ein agiler Prozess und wird in enger Absprache mit dem Kunden durchgeführt.

Kick-off

Bei einem gemeinsamen Kick-off-Gespräch werden die zu prüfenden Rahmenbedingungen spezifiziert, es werden notwendige Benutzerkonten und Zugriffswege abgestimmt, Ansprechpartner und Eskalationswege definiert und der Pentest wird im Detail gemeinsam geplant.

Manual & Automated Research

Unsere Security Engineers versuchen, möglichst viele Informationen zu sammeln. Auf Basis dieser Informationen werden Analysestrategien entwickelt, mit denen mögliche Angriffsvektoren identifiziert werden können. Diese Angriffsvektoren werden dann in umfangreichen Tests auf Schwachstellen untersucht.

Manual Exploitation

Hier wird versucht, die identifizierten Schwachstellen auszunutzen, um Zugriff auf die Zielsysteme zu erlangen. Dabei werden von unserem Pentester, abhängig vom jeweiligen Dienst oder der technischen Umgebung, neue Exploits geschrieben oder bestehende verwendet. Potenzielle Schwachstellen können sich hier als False Positives herausstellen. Nur verifizierte Schwachstellen werden in den abschließenden Bericht aufgenommen und entsprechend ihrer Kritikalität nach CVSS 3.0 eingestuft.

Report

Wir haben ein umfangreiches Berichtsformat entwickelt, das optimalen Einblick in unsere Arbeit und deren Ergebnisse ermöglicht. Dieser besteht aus einer Business-Risk-Analyse, Management Summary und einer umfangreichen Test- und Schwachstellenbeschreibung. Die Kritikalität der Schwachstellen und Handlungsempfehlungen werden darin ausführlich beschrieben.

Abschlussgespräch & Zertifizierung (Optional)

In dem Abschlussgespräch werden alle kritischen Punkte im Ergebnisbericht besprochen und alle Fragen geklärt. Abschließend überreichen wir Ihnen gerne ein Zertifikat als Nachweis für Ihre Kunden.

Remediation (Optional)

Wenn die Analyse abgeschlossen ist, dann erfolgt die Behebung der identifizierten Schwachstellen Ihrerseits. Unsere Auswertungen bieten Ihnen detaillierte Empfehlungen über die jeweilige Schwachstelle. Bei Bedarf können unsere Security Engineers umfangreiche Hilfestellungen für die Behebung geben.

Kostenlose Nachprüfung (Optional)

Gerne überprüfen wir die Sicherheitsschwächen erneut, um sicherzustellen, dass die Verteidigungsmechanismen korrekt umgesetzt worden sind. Uns ist wichtig, dass unsere Empfehlungen umgesetzt werden, deswegen ist diese Prozessaktivität immer kostenlos.

Abstraktionsebenen

Tiefegrad des Cyber Security Assessments

Konfigurationsmanagement der Cloud

Die verschiedenen Konfigurationen in Form von Identität und Benutzerrechten unterscheiden sich stark von traditioneller Infrastruktur. Unsere Vorgehensweisen sind speziell auf diese Bedürfnisse ausgerichtet und identifizieren effektiv die Konfigurations- und Implementierungsfehler.

Selbstverwaltete Infrastruktur

Wir helfen Ihnen, Ihre Netzwerke zu überprüfen und Vermögenswerte zu schützen. Von Mailservern bis hin zu Firewalls testen - wir finden die Schwachstellen in Ihren Systemen!

Compliance Checks der selbstverwalteten Infrastruktur

In der IT-Sicherheit gibt es viele Richtlinien, die eingehalten werden müssen. Diese stellen bei Nichteinhaltung meistens keine Schwachstelle im klassischen Sinn dar. Wir prüfen bestehende Compliance-Richtlinien oder adaptieren unsere Sicherheitsempfehlung für Ihr Unternehmen.

Die 3 häufigsten Anbieter

Unsere Sicherheitsüberprüfung im Bereich Cloud Security Assessment

Wir bieten eine Cloud-Sicherheitsüberprüfung für die folgenden Cloud-Anbieter an.

Amazon Web Services

Eines der stärksten Merkmale von AWS ist die immense Flexibilität, die dem Nutzer bei der Einrichtung der Umgebung geboten wird. Diese Flexibilität ist großartig, stellt aber auch ein großes Sicherheitsproblem dar. Mit einem Pentest der AWS-Cloud-Infrastruktur lassen sich diese Sicherheitsprobleme finden.

Google Cloud Platform

Die GCP bietet ein Modell der geteilten Verantwortung, bei dem der Kunde für die Sicherheit verantwortlich ist, wie z. B. die Server-Konfiguration und die in der Umgebung gewährten Implementierungen mit Privilegien. Wir ermitteln im GCP Pentesting fehlerhafte Konfigurationen.

Microsoft Azure

Azure ist mit einer Reihe von Sicherheitsvorkehrungen für erfahrene Benutzer ausgestattet. Dies ist zwar ein guter Anfang, aber es liegt in der Verantwortung jedes Benutzers, seine Stabilität und Sicherheit aufrechtzuerhalten. Mit einem Azure Pentest überprüfen wir die Sicherheit der Konfiguration des Cloud-Anbieters.

Cloud-Penetrationstests

Ziele, Nutzen und rechtliche Rahmenbedingungen

Ein Cloud-Penetrationstest identifiziert systematisch Sicherheitslücken in Cloud-Umgebungen und bietet konkrete Empfehlungen zur Verbesserung der Cloud-Sicherheit. Dabei werden rechtliche Aspekte, Scoping und typische Schwachstellen berücksichtigt.

- Zielsetzung und Nutzen eines Cloud Pentests

Ein Cloud Pentest hilft, Sicherheitslücken systematisch zu identifizieren. Unternehmen erhalten konkrete Empfehlungen zur Verbesserung ihrer Cloud Security. Dadurch lassen sich Datenverluste und Angriffe wirksam verhindern.

- Rechtliche und organisatorische Rahmenbedingungen

Vor einem Cloud Pentest müssen rechtliche Fragen geklärt werden. Die Zustimmung des Cloud-Anbieters ist oft erforderlich. Auch Datenschutz und Compliance-Richtlinien müssen beachtet werden.

- Scoping: Umfang und Abgrenzung des Cloud Pentests

Beim Scoping wird festgelegt, welche Systeme und Dienste geprüft werden. Klare Absprachen verhindern Missverständnisse und stellen einen effizienten Test sicher. Das Ziel ist ein maßgeschneiderter Prüfungsumfang.

- Typische Schwachstellen und Bedrohungen in Cloud-Umgebungen

Häufige Schwachstellen sind fehlerhafte Zugriffsrechte, unsichere Schnittstellen und falsch konfigurierte Dienste. Auch veraltete Software und schwache Passwörter sind Risikofaktoren. Angreifer nutzen solche Lücken gezielt aus.

Leistungsspektrum für Cyber Security

Weitere sinnvolle Leistungen im Rahmen eines IT-Sicherheits-Audits

- Penetration Test

Penetration Tests sind simulierte Angriffe aus externen oder internen Quellen, um die Sicherheit von Webanwendungen, Apps, Netzwerken und Infrastrukturen zu ermitteln und etwaige Schwachstellen aufzudecken.

- Phishing Simulation

Eine Spear-Phishing-Simulation wird dazu verwendet, die Erkennungsfähigkeit der Mitarbeiter zu steigern. Wir helfen Ihnen, Ihre Mitarbeiter zu sensibilisieren und somit die letzte Barriere zu stärken.

- Statische Code-Analyse

Die statische Codeanalyse, auch bekannt als Quellcodeanalyse, wird in der Regel im Rahmen einer Code-Überprüfung durchgeführt und findet in der Implementierungsphase eines Security Development Lifecycle (SDL) statt.

- Red Teaming

Red Teaming wird dazu verwendet, die Erkennungs- und Reaktionsfähigkeit einer Organisation zu testen. Unser Red Team versucht, auf jede erdenkliche Art und Weise und so unerkannt wie möglich auf sensible Informationen zuzugreifen.

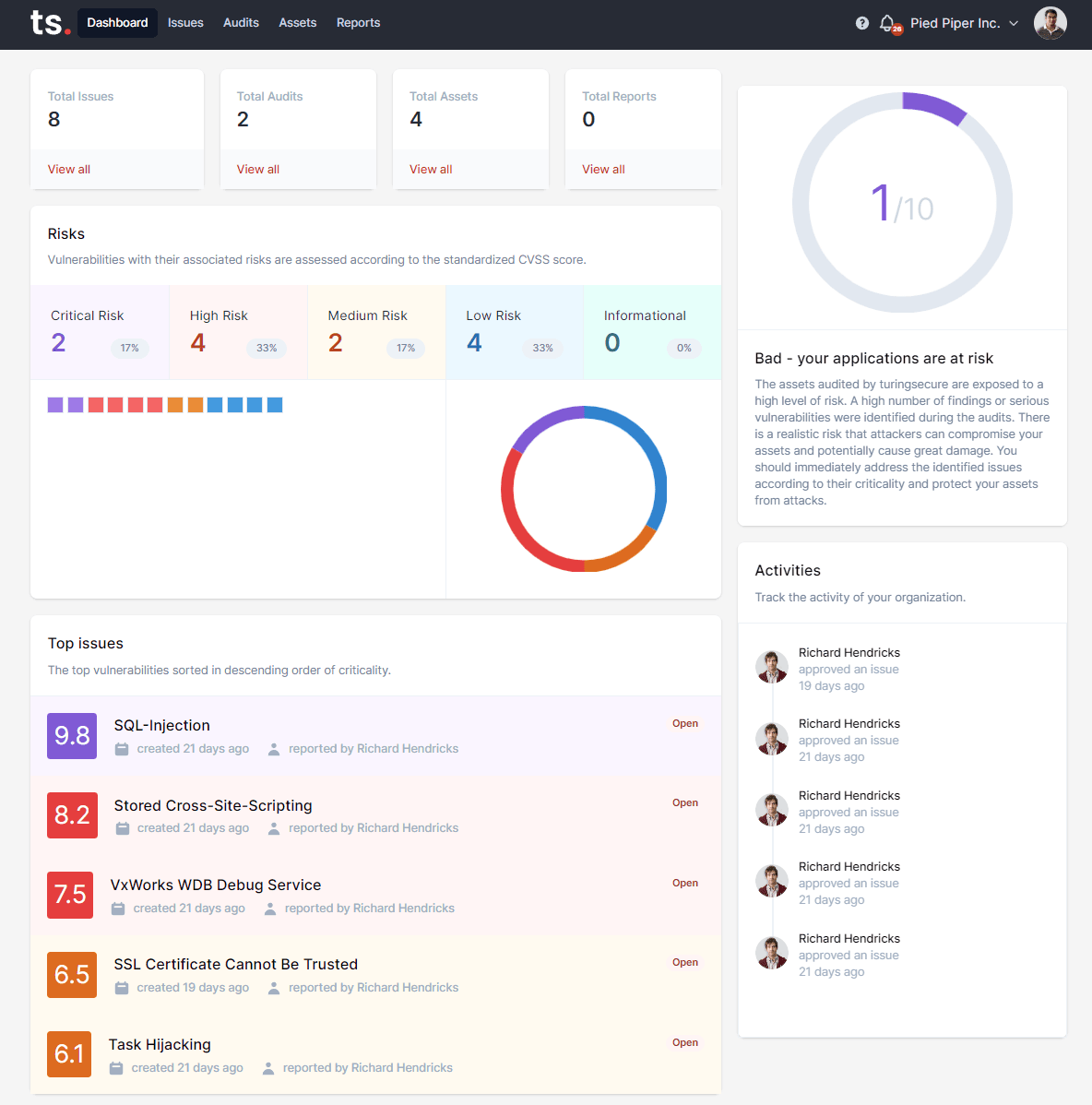

Penetration Testing as a Service (PTaaS)

Penetration Tests auf der Plattform turingsecure.

Wir bieten ein umfangreiches Schwachstellenmanagement für Kunden, Partner, Penetration Tester und IT Security Consultants an. Nutzen Sie unsere Software-Produkte, um auch die besten Technologien und Reporting-Tools am Markt zu bekommen.

Umfangreiche Lösungen für Ihre Anwendungssicherheit

Mit unserer umfangreichen und intuitiven Plattform können Sie ab sofort den gesamten Sicherheitsprozess Ihrer Anwendungen abbilden.

- Continuous Application Security Testing

Continuous Security Application Testing (CAST) stellt sicher, dass Anwendungen in einem geregelten Zyklus auf Schwachstellen untersucht werden. Unsere Methodik erlaubt eine direkte Integration in den agilen Entwicklungsprozess und ermöglicht somit ein hohes kontinuierliches Sicherheitsniveau.

- On-Demand Penetration Testing

Penetration Testing von Anwendungen wird bei Bedarf skaliert, um den komplexeren Anforderungen gerecht zu werden. Für eine anspruchsvolle Anwendung kann ein schneller und manueller Penetration Test durchgeführt werden, um Schwachstellen in der Geschäftslogik Ihrer Anwendung zu identifizieren.

- Vulnerability Management & Reporting

turingsecure kann alle Schwachstellen im Zusammenhang mit der Anwendungssicherheit klassifizieren, priorisieren und identifizieren. Alle Befunde werden für einen besseren Einblick grafisch aufbereitet. Eine Management-Summary, Schwachstellendetails und Abhilfeschritte können im PDF- und Maschinenformat exportiert werden.

Verlinkbar in Ihrer Website

Zertifizierung mit Siegel

Wir haben ein effektives und umfangreiches Format für nachweisbare Sicherheit entwickelt, das direkt in Ihre Webseite eingebunden werden kann. Dieses Zertifikat belegt gegenüber Dritten wie z.B. Kunden oder Versicherungen ein hohes Sicherheitsniveau, Datenschutz und eine Sensibilisierung für IT-Sicherheit.

Die von uns ausgestellten Zertifikate belegen ein hohes IT-Sicherheitsniveau zu einem gegebenen Zeitpunkt nach einem Standard oder individuellen Testmodulen. Je nach Assessment werden unterschiedliche Testleitfäden gewählt und ausgewertet.

Unser E-Buch

eBook: Den richtigen Pentest-Anbieter finden

Die Suche nach dem richtigen Anbieter für Pentests kann einen problematischen Prozess darstellen, insbesondere für diejenigen, die mit IT-Sicherheit nicht vertraut sind. Was benötige ich? Wie weiß ich, wer genügend technische Expertise vorweisen kann? Wie identifiziere ich unqualifizierte Pentest-Anbieter? Wie erkenne ich gute Reputation und Kompetenz? Wie sollte die Dokumentation aussehen?

In diesem eBook nennen wir Ihnen 6 Fragen, die Sie potenziellen Dienstleistern Ihres nächsten Penetration Test stellen sollten. Sie werden wissen, worauf Sie bei der Anbieterauswahl achten müssen, wie Sie die verschiedenen Angebote vergleichen können und schließlich die beste Wahl für Ihre speziellen Anforderungen treffen können.

Aktuelle Informationen

Aktuelle Blog-Artikel

Unsere Mitarbeiter veröffentlichen regelmäßig Artikel zum Thema IT-Sicherheit

Kontakt

Neugierig? Überzeugt? Interessiert?

Vereinbaren Sie ein unverbindliches Erstgespräch mit einem unserer Vertriebsmitarbeiter. Nutzen Sie den folgenden Link, um einen Termin auszuwählen: