Reifegradanalyse der IT-Sicherheitsorganisation

Jede Organisation sollte evaluieren, in welchem Stadium sich die Maßnahmen befinden, damit keine redundanten Sicherheitsanalysen durchgeführt werden.

Jede IT-Sicherheitsorganisation sollte evaluieren, in welchem Stadium sich die bereits getroffenen Maßnahmen befinden, damit keine redundanten Sicherheitsanalysen durchgeführt werden. Hierzu ist es wichtig, den aktuellen Reifegrad des Unternehmens zu definieren, da die verschiedenen Security Assessments, wie z.B. das Pentesting, aufeinander aufbauen. Oft gibt es auch gesetzliche und behördliche Vorgaben der relevanten Branche, Märkte oder Länder. Es wäre nicht sinnvoll, eine komplexe Angriffssimulation durchzuführen, wenn kein einfacher Schwachstellenscan oder Penetrationstest vorangegangen ist, da die Erfolgschance bei nahezu 100 % liegt und die dementsprechende Erkenntnisgewinnung nicht aussagekräftig ist.

Dieser Artikel soll, nach einer Definition der verschiedenen Reifegrade, die Frage beantworten:

Wann ist welche Dienstleistung in der IT-Sicherheit sinnvoll?

Technische und organisatorische Maßnahmen

Technische und organisatorische Maßnahmen (TOM) sind die nach Art. 32 Datenschutz-Grundverordnung (DSGVO) vorgeschriebenen Maßnahmen, um die Sicherheit der Verarbeitung personenbezogener Daten zu gewährleisten. Alle beschriebenen Punkte fallen unter die Einhaltung des Prinzips der Verhältnismäßigkeit, was bedeutet, dass Dienstleister nicht zwingend die gleichen Schutzmaßnahmen treffen müssen, wie etwa der Auftraggeber. Jeder IT-Verantwortliche sollte sich gründlich mit dieser Maßnahme beschäftigen, um ein datenschutzkonformes und unternehmensweites Konzept zu erstellen. Weitere Informationen und Folgeinformationen über TOMs finden Sie im Datenschutz-Wiki.

Technische Maßnahmen

Die technischen Maßnahmen haben Einfluss auf die Datenverarbeitung. Darunter fallen also sämtliche Maßnahmen, die die IT-Sicherheit von den eingesetzten Systemen bis hin zur Sicherheit des Gebäudes gewährleisten.

Beispiele für diese Unterkategorie sind:

- Verschlüsselung der Datenträger bzw. der Datenübermittlung

- Automatische Backups

- Verfügbarkeitskontrolle

- Pseudonymisierung

- Wiederherstellbarkeit

- Eingabekontrolle (Revisionssicherheit und Benutzeridentifikation)

- Zugriffskontrolle

- Weitergabekontrolle

Organisatorische Maßnahmen

Die organisatorischen Maßnahmen beeinflussen die Rahmenbedingungen der technischen Verarbeitung. Sie stellen dementsprechend alle nicht technischen Maßnahmen dar.

Beispiele für diese Unterkategorie sind:

- Notfallmanagement

- Zutrittskontrolle

- Auftragskontrolle

- Schulung der Mitarbeiter im Datenschutz

- Trennungskontrolle

- Vertraulichkeitsverpflichtung der Mitarbeiter

- Datenschutzmanagement

- Vier-Augen-Prinzip

IT-Schwachstellenanalyse

Diese Art der Sicherheitsanalyse ist das einfachste Security Assessment. Sie prüft, wie sicher die interne IT-Infrastruktur gegenüber externen oder internen Angreifern ist. So lässt sich ein guter Überblick über die Angriffsfläche der Organisation gewinnen -- und die gewonnenen Erkenntnisse bilden die Grundlage für weiterführende Assessments wie Penetration Testing.

Dabei werden IT-Schwachstellen identifiziert, die bereits bekannt sind oder durch veraltete Software entstehen. Häufig lässt sich das Gefährdungsrisiko bereits durch ein aktives und konsequentes Patch Management beheben. Komplexe Schwachstellen lassen sich mit einem Vulnerability Check nicht aufdecken, da keine tiefergehende Analyse stattfindet.

Penetrationstest

Bei einem Pentest steht die manuelle Evaluierung im Vordergrund, da ein automatisierter Security Scan kein komplexes Attack Chaining abbilden kann. Pentesting zählt somit zu den anspruchsvolleren IT-Sicherheitsaudits, weil sich aus mehreren Schwachstellen niedriger Kritikalität eine schwerwiegende Sicherheitslücke ergeben kann. Häufig werden dabei auch prozessbedingte Schwächen in der Geschäftslogik von Web- oder API-Komponenten aufgedeckt -- daher ist eine unabhängige Überprüfung der IT-Infrastruktur, Web-Anwendungen und mobilen Apps besonders wichtig. Ein Penetrationstest enthält stets Details zur Schwachstelle sowie ausführliche Behebungsschritte für IT-Stakeholder und Entwickler.

Für ein hohes IT-Sicherheitsniveau ist eine gründliche Überprüfung von Soft- und Hardware unerlässlich!

Angriffssimulation

Angriffssimulationen, oft auch Red Teaming genannt, gehen weit über die reine Infrastruktur- und Anwendungssicherheit hinaus. Dabei wird ein böswilliger Akteur emuliert, der aktiv angreift und versucht, der Entdeckung zu entgehen -- ähnlich wie bei einem Advanced Persistent Threat (APT). Spearphishing-Angriffe gehören ebenfalls in diese Kategorie, da sie die Reaktionsfähigkeit der internen IT-Prozesse auf die Probe stellen. Phishing-Angriffe sind eine Form des digitalen Social Engineering und häufig der Ausgangspunkt für Lateral Movement.

Ziel ist es stets, eine erfolgreiche Datenexfiltration und eine unmittelbare Bedrohung (Immediate Threat) darzustellen, die den Ernstfall widerspiegelt. Eine Angriffssimulation testet somit die IT-Prozesse und Mitarbeiter, indem ein böswilliger Akteur sie aktiv herausfordert.

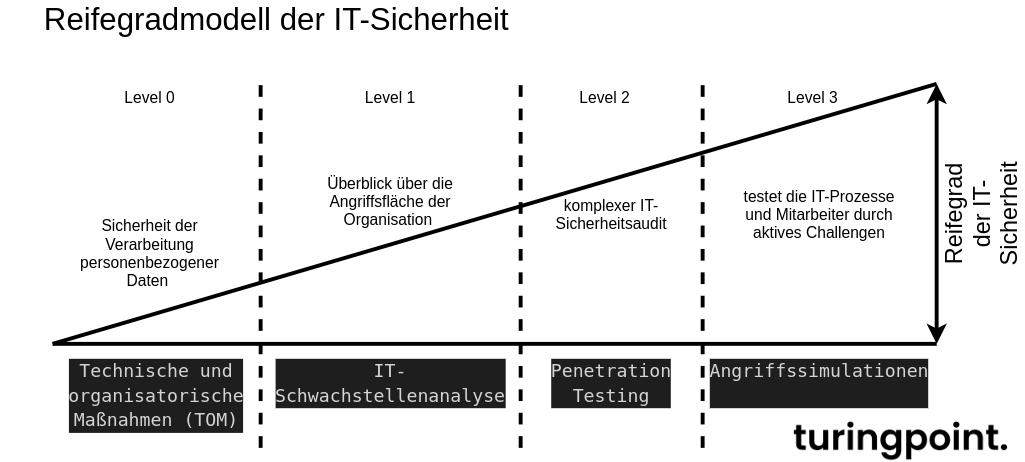

Das Reifegradmodell der IT-Sicherheit

Die Reife eines Unternehmens oder Prozesses wird anhand eines in Stufen gegliederten Entwicklungspfads bewertet. Je nach Leistungsfähigkeit wird eine bestimmte Stufe erreicht. Die Reifegradwerte der IT-Sicherheit werden dabei in definierten Kriterien ins Verhältnis zu maximal erreichbaren Zuständen gesetzt. Das Optimum wäre erreicht, wenn eine Organisation einer andauernden Angriffssimulation standhalten könnte.

Fazit

Ein umfassendes Reifegradmodell sollte erstellt werden, um zu beurteilen, in welche Richtung Prozesse und Unternehmen weiterentwickelt werden müssen und ob Sicherheitsstandards wie IT-Grundschutz, BSI 100-x und ISO 2700x relevant sind. Wurden bisher keine Maßnahmen getroffen, sollte zunächst mit den technischen und organisatorischen Maßnahmen begonnen werden. Erst danach empfiehlt sich ein Penetrationstest -- und nach der Umsetzung der Härtungsmaßnahmen eine Angriffssimulation. Alle beschriebenen Security Assessments sind Teil eines wirksamen Informationssicherheitsmanagement mit IT-Grundschutz und ISO 27001.