Die neuen OWASP Top 10 aus 2021

Es gibt drei neue Kategorien in der OWASP Top 10 und die Priorisierung einiger bereits bekannter Kategorien hat sich verändert.

Was ist die OWASP?

Die OWASP ist eine gemeinnützige Organisation mit dem Ziel, die Sicherheit von Webanwendungen zu verbessern. Durch zahlreiche Projekte (z. B. Web/Mobile Security Testing Guides, Application Security Verification Standard u. v. m.) sowie regelmäßige Veranstaltungen stellt die OWASP eine umfassende Wissensbasis bereit, die zur Verbesserung der Sicherheit von Webanwendungen beiträgt. Diese Informationen basieren auf dem umfangreichen Wissen und der Erfahrung der Mitwirkenden.

Was sind die OWASP Top 10?

Die OWASP Top 10 sind eine Auflistung der zehn häufigsten Schwachstellen in Webanwendungen. Darüber hinaus werden die zugehörigen Risiken, Auswirkungen und Gegenmaßnahmen beschrieben. Die OWASP Top 10 werden alle drei bis vier Jahre aktualisiert. Die Liste dient Unternehmen als Grundlage für die Planung und Umsetzung geeigneter Sicherheitsmaßnahmen für Webanwendungen. Dabei sollten Sie jedoch beachten, dass die OWASP Top 10 lediglich einen Überblick über die häufigsten Schwachstellen bieten und daher nicht als reine Checkliste betrachtet werden sollten.

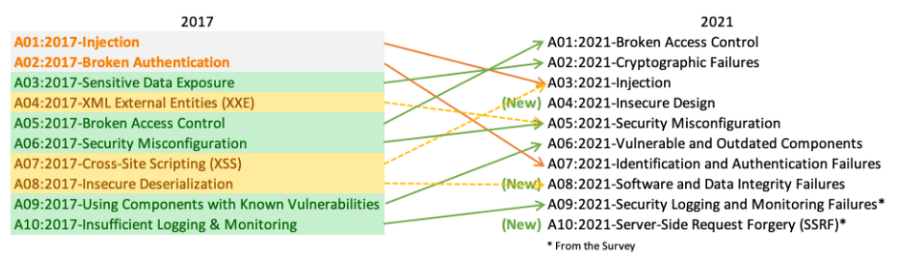

Vergleich 2017/2021

Kurz zusammengefasst gibt es drei neue Kategorien, und die Priorisierung einiger bereits bekannter Kategorien hat sich verändert. Darüber hinaus wurden mehrere bislang einzeln aufgeführte Schwachstellen in übergeordneten Kategorien zusammengefasst.

Die größte Veränderung betrifft jedoch die Betrachtungsweise der OWASP Top 10 selbst. Während der Schwerpunkt ursprünglich auf der Klassifizierung einzelner Schwachstellen lag, verfolgt die aktuelle Ausgabe einen deutlich strategischeren Ansatz. Die meisten Kategorien sind breiter gefasst als zuvor und decken mehr Bereiche ab. Obwohl die Top 10 weiterhin datengetrieben sind, erfolgt die Einordnung nicht mehr primär nach Häufigkeit – stattdessen stehen die Ausnutzbarkeit und die Auswirkungen einer Schwachstelle im Vordergrund.

Neu sind zudem zwei Kategorien, die nicht aus statistischen Daten hervorgegangen sind, sondern auf Umfragen unter Branchenexperten basieren. Damit soll sichergestellt werden, dass auch Schwachstellen Berücksichtigung finden, die derzeit noch weniger verbreitet sind, von Fachleuten jedoch als besonders relevant eingeschätzt werden.

Broken Access Control / Fehlerhafte Zugangskontrolle

Die neue Nummer 1 der OWASP Top 10 sind lückenhafte bzw. fehlerhafte Zugriffskontrollen. Während ein Angreifer bei einem Authentifizierungsangriff bildlich gesprochen durch die Vordertür kommt, klettert er bei einer fehlerhaften Zugriffskontrolle durch das offene Fenster direkt daneben. Dieses Beispiel verdeutlicht, wie wichtig es ist, Zugriffskontrollen sorgfältig zu implementieren und deren korrekte Funktion sicherzustellen. Sie beschränken die Berechtigungen von Benutzern und schützen sensible Informationen vor unbefugtem Zugriff.

Cryptographic Failures / Kryptografische Fehler

In der vorherigen Ausgabe war diese Kategorie als „Sensitive Data Exposure” bekannt – eine Bezeichnung, die jedoch eher die Folge als die eigentliche Ursache beschreibt. Die Umbenennung verdeutlicht, dass der Schwerpunkt auf kryptografischen Fehlern liegt, die zur Offenlegung sensibler Daten führen können. Zu diesen Daten zählen unter anderem Passwörter, Kreditkartennummern, Gesundheitsdaten, persönliche Informationen und Geschäftsgeheimnisse, die besonderen Schutz erfordern – insbesondere wenn sie unter Datenschutzgesetze fallen.

Injection / Injektion

Die Kategorie der Injektionen ist vom ersten auf den dritten Platz zurückgefallen. Dies lässt sich unter anderem auf verbesserte Schutzmechanismen in gängigen Frameworks sowie auf sicherere Programmiersprachen zurückführen. Zusätzlich fallen nun auch Cross-Site-Scripting-Schwachstellen in diese Kategorie. Eine Anwendung ist grundsätzlich anfällig für Injection-Angriffe, wenn vom Benutzer bereitgestellte Daten nicht validiert, gefiltert oder bereinigt werden.

Insecure Design / Unsicheres Design

Unsicheres Design ist eine neue Risikokategorie, die sich auf Schwachstellen durch grundlegende Designfehler konzentriert. Es handelt sich um eine breit gefasste Kategorie, die viele verschiedene Schwachstellenarten umfasst. Im Kern geht es darum, Anwendungen von Beginn an sicher zu gestalten. Dies lässt sich durch Threat-Modeling-Workshops, die Einhaltung der „Security by Design”-Grundprinzipien und den Einsatz bewährter Referenzarchitekturen erreichen.

Security Misconfigurations / Sicherheitsrelevante Fehlkonfiguration

Sicherheitsrelevante Fehlkonfigurationen sind gegenüber den vorherigen Top 10 um einen Platz aufgestiegen und umfassen nun zusätzlich die Kategorie „XML External Entities (XXE)”. Solche Fehlkonfigurationen entstehen beispielsweise, wenn Standardeinstellungen ungeprüft übernommen werden.

Vulnerable and Outdated Components / Anfällige und veraltete Komponenten

Diese Kategorie, früher als „Using Components with Known Vulnerabilities” bekannt, umfasst jede Software, die Schwachstellen enthält, nicht mehr unterstützt wird oder veraltet ist. Wenn Sie die Versionsnummern Ihrer Komponenten einschließlich aller direkten und indirekten Abhängigkeiten nicht kennen und keine regelmäßigen Sicherheitsscans durchführen, setzen Sie sich einem erheblichen Risiko aus.

Identification and Authentication Failures / Fehler bei der Identifizierung und Authentifizierung

Diese Kategorie geht aus der früheren „Broken Authentication” hervor und ist vom zweiten auf den siebten Platz zurückgefallen. Laut OWASP bleibt sie ein wesentlicher Bestandteil der Top 10, doch die Vielzahl heute verfügbarer Frameworks reduziert das Risiko deutlich. Ein Sicherheitsrisiko entsteht, wenn Identität, Authentifizierung oder Sitzungsverwaltung eines Benutzers nicht ordnungsgemäß gehandhabt werden. Angreifer können dann Passwörter, Schlüssel, Sitzungstoken oder Implementierungsfehler ausnutzen, um die Identität eines Benutzers vorübergehend oder dauerhaft zu übernehmen.

Software and Data Integrity Failures / Software- und Datenintegritätsmängel

Eine weitere neue Kategorie sind die „Software and Data Integrity Failures”. Sie adressiert fehlende oder unzureichende Integritätsprüfungen bei Software-Updates, kritischen Daten und CI/CD-Pipelines. Zusätzlich wurde die bisherige Kategorie „Insecure Deserialization” hier integriert.

Security Logging and Monitoring Failures / Fehler bei der Sicherheitsprotokollierung und -überwachung

Die frühere Kategorie „Insufficient Logging and Monitoring” wurde in „Security Logging and Monitoring Failures” umbenannt, um ein breiteres Spektrum an Schwachstellen abzudecken. Ohne angemessene Protokollierung und Überwachung bleiben Angriffe und Sicherheitsverstöße unentdeckt. Ein typisches Beispiel sind Brute-Force-Angriffe, die sich durch eine auffällig hohe Zahl fehlgeschlagener Anmeldeversuche in kurzer Zeit erkennen lassen.

Server-Side Request Forgery (SSRF)

Server-Side Request Forgery wurde aufgrund der Branchenumfrage als neue Kategorie aufgenommen. Den OWASP-Umfragedaten zufolge war die Häufigkeit dieses Risikos zwar relativ gering, das Ausnutzungs- und Auswirkungspotenzial jedoch überdurchschnittlich hoch. SSRF-Schwachstellen entstehen, wenn eine Webanwendung eine externe Ressource abruft, ohne die angegebene URL zu validieren. Besonders betroffen sind Anwendungen, in denen Benutzer Inhalte von externen Quellen laden können – etwa über Webhooks, Integrationen oder PDF-Generatoren.

Fazit

Die aktuelle OWASP Top 10 bringt einige wesentliche Änderungen gegenüber 2017 mit sich. Während Injection-Schwachstellen, die lange Zeit den ersten Platz belegten, an Bedeutung verloren haben, rücken Fehler in der Zugriffskontrolle in den Vordergrund. Gleichzeitig werden die Kategorien breiter und weniger spezifisch gefasst, um eine größere Vielfalt an Schwachstellen abzudecken.

Dennoch sollten Sie beachten, dass die OWASP Top 10 keine vollständige Auflistung aller möglichen Sicherheitsrisiken für Webanwendungen darstellen. Es handelt sich vielmehr um einen Leitfaden, der die häufigsten Angriffsszenarien auf Webanwendungen aufzeigt.