Man-in-the-Browser-Angriffe

Der Man-in-the-Browser-Angriff ist eine Form des Man-in-the-Middle-Angriffs, bei dem ein Angreifer die Kontrolle des Browsers übernimmt.

Der Man-in-the-Browser-Angriff ist eine Variante des Man-in-the-Middle-Angriffs, bei der ein Angreifer die Kontrolle über den Browser übernimmt und sich zwischen die grafische Darstellung im Browser und den Server schaltet. Aus dieser Position heraus kann er sämtliche Anfragen abfangen und beliebig manipulieren. Besonders häufig wird dieser Angriffstyp für Finanzbetrug eingesetzt, vor allem durch Manipulation von Online-Banking-Diensten. Zum Einsatz kommt dabei in der Regel Schadsoftware in Form von Trojanern. Für Anwender ist ein solcher Angriff nur sehr schwer zu erkennen, da selbst bei aktivierter SSL-Verschlüsselung alle gewohnten Sicherheitsmechanismen und Kontrollen ordnungsgemäß funktionieren.

Wie funktioniert ein Man-in-the-Browser-Angriff?

Beim Man-in-the-Browser-Angriff handelt es sich in der Regel um einen Trojaner, der innerhalb eines bestimmten Browserprozesses ausgeführt wird – bei den meisten modernen Webbrowsern entspricht das einem einzelnen Tab. Sobald das Opfer im Internet surft, klinkt sich die Schadsoftware in die geöffneten Tabs ein. Die drei häufigsten Angriffsvektoren sind:

Kompromittierte Browser-Erweiterungen

Browser-Erweiterungen sind Module, die den Funktionsumfang eines Browsers erweitern und individuell anpassen. Sie können unter anderem Cookies und andere Daten auslesen, DOM-Elemente manipulieren sowie POST- und GET-Anfragen ausführen. Da die meisten modernen Erweiterungen rein aus Quellcode bestehen, können auch sie Schwachstellen enthalten, die ein Angreifer ausnutzen kann, um Schadcode einzuschleusen.

API Hooking

Browser sind auf Betriebssystem-APIs und DLLs angewiesen, um ordnungsgemäß zu funktionieren. So nutzt beispielsweise ein Windows-Browser die wininet-DLL zum Senden und Empfangen von HTTP-Anfragen. Schadsoftware kann den API-Aufruffluss so manipulieren, dass sie sich als Man-in-the-Middle zwischen die API und den anfragenden Prozess schaltet und dadurch weitreichende Kontrolle über dessen Funktionalität erlangt.

Bösartige Inhaltsskripte

Content Scripts sind Skriptdateien, die im Kontext einer Webseite im Browser ausgeführt werden. Sie können Webseiten über das Document Object Model (DOM) auslesen und manipulieren. Bösartige Content Scripts lassen sich auf zwei Wegen in Webseiten einschleusen: entweder durch direkte Infektion der Webseite auf dem Hosting-Server oder durch Manipulation der HTTP-Antwort an einen bestimmten Client mittels MITM-Techniken.

Man-in-the-Browser-Angriffsbeispiel

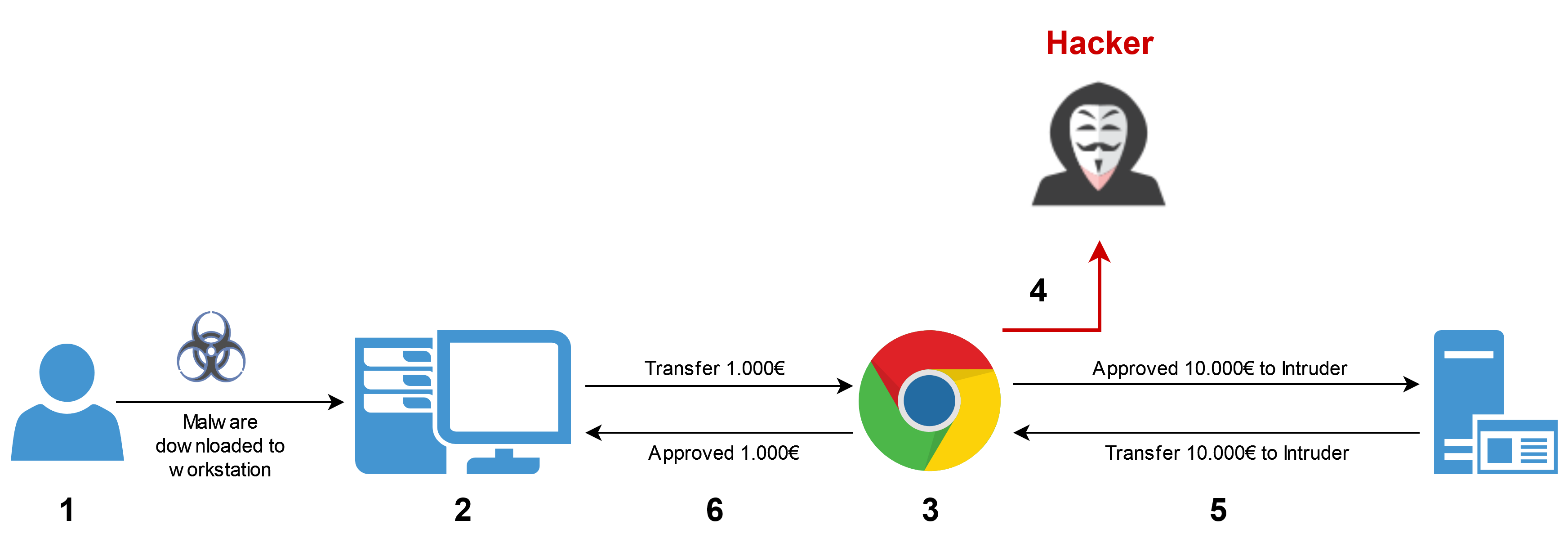

- Der Computer des Opfers wird über einen Social-Engineering-Angriff mit einem MITB-Trojaner infiziert

- Der Trojaner nistet sich im Webbrowser ein

- Das Opfer meldet sich bei seiner Online-Banking-Seite an, um eine Überweisung durchzuführen

- Die Schadsoftware fängt die Transaktion ab und manipuliert sie

- Das Geld sowie die Bestätigung werden an den Angreifer weitergeleitet

- Die Schadsoftware zeigt dem Opfer eine täuschend echte Bestätigungsseite an, die den erfolgreichen Abschluss der Überweisung vortäuscht

So reduzieren Sie das Risiko von Man-in-the-Browser-Angriffen

Es gibt mehrere Maßnahmen, um das Risiko eines Man-in-the-Browser-Angriffs zu senken. Eine Möglichkeit ist die Einschränkung der Benutzerrechte, wodurch es einem Angreifer schwerer fällt, auf Administratorprozesse zuzugreifen. Allerdings geht dies häufig zulasten der Benutzerfreundlichkeit.

Ebenso wichtig ist die Sensibilisierung der Mitarbeitenden. Sie sollten darin geschult werden, verdächtige Browser-Erweiterungen zu erkennen. Da es aus Nutzersicht in der Regel keine erkennbaren Anzeichen für einen kompromittierten Browser gibt, sollten Mitarbeitende dazu angehalten werden, Browser-Sitzungen regelmäßig zu beenden, sobald sie nicht mehr benötigt werden. Darüber hinaus sind Schulungen zur Abwehr von Social-Engineering-Angriffen empfehlenswert.

Eine weitere wirkungsvolle Gegenmaßnahme ist die regelmäßige Aktualisierung des Virenscanners. Da viele MITB-Schadprogramme statische Codedateien enthalten, lassen sie sich von Antiviren-Software zuverlässig erkennen und entfernen. Zudem sollten Sie keine Apps oder Software aus nicht vertrauenswürdigen Quellen herunterladen.

Wie erkennen Sie Man-in-the-Browser-Angriffe?

Eine der größten Herausforderungen bei MITB-Angriffen ist deren Erkennung. Der reguläre Datenverkehr überlagert den des Angreifers, es werden keine neuen Prozesse erzeugt und bösartige Anmeldungen lassen sich kaum von legitimen unterscheiden.

Dennoch gibt es subtile Hinweise, die auf einen MITB-Angriff hindeuten können:

- Auf der Website erscheinen zusätzliche oder fehlende Elemente

- Sie erhalten eine Anmeldebenachrichtigung von einem unbekannten Gerät

- Sie werden unerwartet aus Ihrem Benutzerkonto abgemeldet

- Das Antivirenprogramm erkennt Schadsoftware auf dem Computer

Fazit

Der Man-in-the-Browser-Angriff zählt zu den wirksamsten Methoden, um online Finanzbetrug zu begehen. Die gute Nachricht: Obwohl solche Angriffe schwer zu erkennen sind, lassen sie sich vergleichsweise leicht verhindern. Ohne die vorherige Installation eines Trojaners ist ein MITB-Angriff nicht möglich. Mit geeigneter Sicherheitssoftware, einer konsequenten Verwaltung der Benutzerkonten und gezielten Schulungen können Unternehmen das Risiko, dass ihre Mitarbeitenden Opfer eines MITB-Angriffs werden, erheblich senken.