Externer vs interner Pentest: Der Unterschied

Penetrationstests können je nach Ziel des Projekts entweder extern oder intern durchgeführt werden.

Ein externer Penetrationstest ist der traditionelle und am weitesten verbreitete Ansatz. Dabei werden gezielt Schwachstellen gesucht und ausgenutzt, die ein externer Angreifer ohne gültige Autorisierung missbrauchen könnte. Ein interner Penetrationstest geht über eine reine Schwachstellenbewertung hinaus: Er versucht, identifizierte Schwachstellen aktiv auszunutzen und zu ermitteln, welche Informationen dabei tatsächlich offengelegt werden. Die Ziele sind bei beiden Varianten identisch, allerdings stehen beim internen Pentest in der Regel deutlich mehr Angriffsvektoren zur Verfügung. CREST empfiehlt in seinem Leitfaden zur Durchführung eines effektiven Penetrationstestprogramms, sowohl interne als auch externe Tests durchzuführen, um ein umfassendes Bild der Sicherheitslage zu erhalten. In diesem Artikel beleuchten wir beide Ansätze im Detail.

Externer Pentest

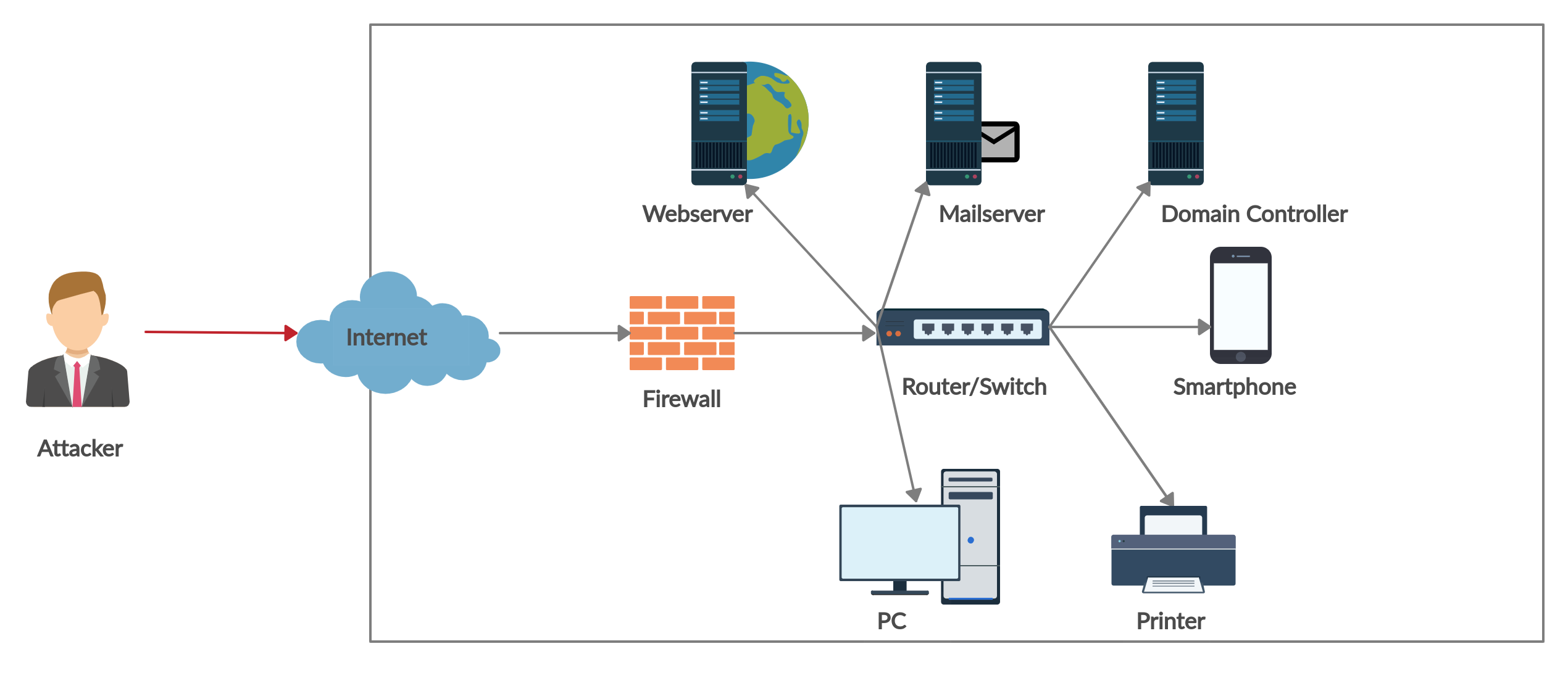

Bei einem externen Penetrationstest werden öffentlich erreichbare Endpunkte gezielt überprüft, um potenzielle Angriffsflächen für externe Angreifer zu identifizieren und zu eliminieren. Durch das gezielte Ausnutzen gefundener Schwachstellen wird ermittelt, welche Informationen für Außenstehende zugänglich sind. Auf diese Weise werden die nach außen gerichteten Systeme und Dienste einer Organisation systematisch auf Sicherheitslücken geprüft und bewertet.

Während eines externen Penetrationstests versucht der Tester, über Schwachstellen in externen Diensten in das interne Netzwerk einzudringen. Alternativ wird versucht, über nach außen gerichtete Ressourcen wie APIs, Websites, VPNs, Firewalls, Mailserver oder Dateifreigaben Zugang zu sensiblen Daten zu erlangen. Im Rahmen des Tests führt der Tester eine umfassende Aufklärung der erreichbaren Systeme durch und sammelt dabei Informationen zu offenen Ports, vorhandenen Schwachstellen sowie allgemeine Daten über die Benutzer der Organisation, die beispielsweise für Passwortangriffe genutzt werden können.

Interner Pentest

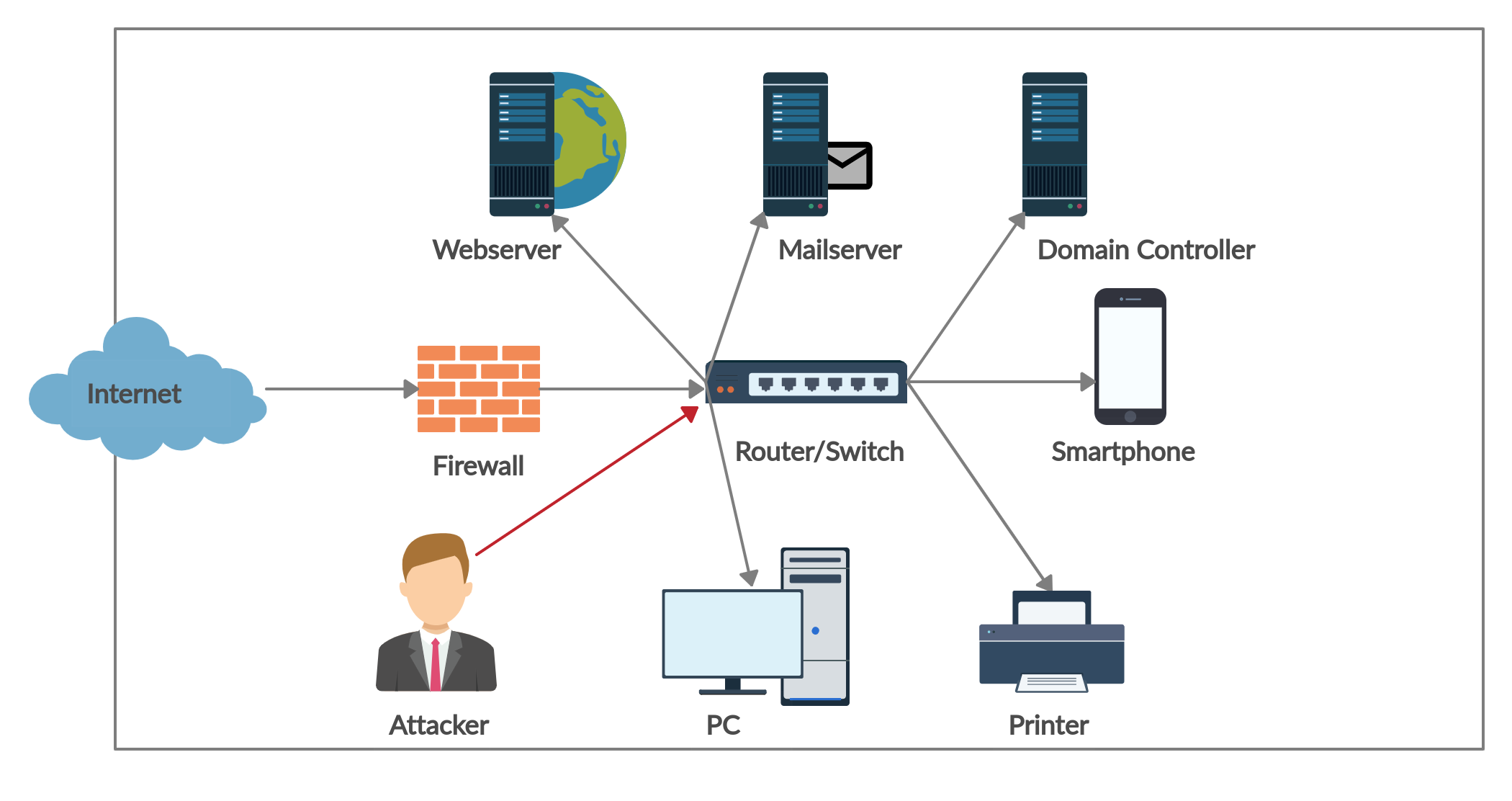

Ein interner Penetrationstest verfolgt einen anderen Ansatz und wird häufig im Anschluss an einen externen Penetrationstest durchgeführt.

Dabei wird ein Angreifer simuliert, der sich bereits im internen Netzwerk befindet. Obwohl die Methodik in vieler Hinsicht der eines externen Tests ähnelt, liegt der entscheidende Unterschied darin, dass beim internen Test davon ausgegangen wird, dass der Angreifer bereits Zugang zum Netzwerk hat -- etwa durch einen erfolgreichen externen Angriff oder durch Insider-Zugang. Ziel ist es, festzustellen, was ein Angreifer mit internem Netzwerkzugang in Ihrer Infrastruktur erreichen könnte.

Ein Angriff von innen hat das Potenzial, weitaus größeren Schaden anzurichten als ein externer Angriff, da zentrale Schutzmechanismen bereits umgangen wurden und der Angreifer in vielen Fällen über Kenntnisse der Netzwerkstruktur verfügt. Dies verschafft ihm einen erheblichen Vorteil gegenüber einer externen Bedrohung. Der interne Pentest zeigt auf, wie weit sich ein Angreifer nach einem erfolgreichen Eindringen durch das Netzwerk bewegen kann (Lateral Movement).

Für die Durchführung eines internen Penetrationstests nutzt der Tester entweder eine vorab im Netzwerk installierte Testbox oder verbindet seinen eigenen Rechner direkt mit dem internen Netzwerk. Die Testbox ist dabei in der Regel die bevorzugte Methode, da sie einen stabilen Testpfad bietet: Werkzeuge können zeitlich unbegrenzt laufen, und mehrere Analysten können parallel darauf zugreifen.

Der Test gilt in der Regel als abgeschlossen, sobald der Zugriff auf den Domänencontroller erreicht wurde oder der Angreifer die Kontrolle über die kritischsten Systeme und Daten der Organisation erlangen konnte -- je nach Umfang der Beauftragung.

Fazit

Die Bedeutung sowohl externer als auch interner Penetrationstests sollte nicht unterschätzt werden. Unabhängig davon, ob die Tests durch ein internes Team oder einen externen Dienstleister durchgeführt werden -- die Investition in regelmäßige Sicherheitsüberprüfungen zahlt sich langfristig aus. Sie helfen dabei, ausnutzbare Schwachstellen im Netzwerk zu identifizieren, bevor es ein Angreifer tut. Wird dieser zentrale Baustein eines funktionierenden Information Security Management Systems (ISMS) vernachlässigt, fehlt im besten Fall die Gewissheit über die eigene Sicherheitslage. Im schlimmsten Fall bleibt eine kritische Schwachstelle unentdeckt, die zu einem unbefugten Datenabfluss führt.

Klare Unternehmensrichtlinien und regelmäßige Penetrationstests helfen Ihrer Organisation, den Sicherheitsüberblick zu behalten und Angreifern einen Schritt voraus zu sein. Beide Testvarianten sind für ein gut abgesichertes Netzwerk unverzichtbar und sollten mindestens einmal jährlich durchgeführt werden. Weitere Informationen finden Sie im Praxis-Leitfaden für Penetrationstests des BSI.