E-Mail-Verschlüsselung mit PGP

Der Sinn hinter der Verwendung von PGP ist, dass gesendete Nachrichten aufgrund der Verschlüsselung während der Übertragung von niemandem abgefangen und gelesen werden können.

Einführung

PGP steht für Pretty Good Privacy und ist weit mehr als nur “ziemlich gut”. Tatsächlich handelt es sich um das am weitesten verbreitete E-Mail-Verschlüsselungssystem. PGP stellt sicher, dass gesendete Nachrichten während der Übertragung von niemandem abgefangen und gelesen werden können. Im Laufe seiner langjährigen Nutzung wurde PGP gründlich getestet; die wenigen bekannten Schwachstellen sind behoben.

Was ist PGP?

PGP ist ein kryptografisches Verfahren, das verschlüsselte Kommunikation ermöglicht. Beim Versand einer Nachricht mit PGP wird diese zunächst in einen unlesbaren Chiffretext umgewandelt. Nur der Empfänger besitzt den Schlüssel, um den Text auf seinem Gerät wieder in eine lesbare Nachricht zurückzuverwandeln.

Darüber hinaus authentifiziert PGP die Identität des Absenders und stellt sicher, dass die Nachricht während der Übertragung nicht manipuliert wurde.

Ohne E-Mail-Verschlüsselung konnte ein Angreifer theoretisch alle Nachrichten mitlesen. Aus diesem Grund wurde PGP in den 1990er-Jahren entwickelt, um den privaten Austausch von E-Mails und anderen Nachrichtentypen zu ermöglichen. Heute ist PGP im OpenPGP-Standard normiert und hat sich als wichtiger Standard für die E-Mail-Sicherheit etabliert. Deshalb wird es in großem Umfang zum Schutz von Einzelpersonen und Organisationen eingesetzt.

Wie funktioniert PGP?

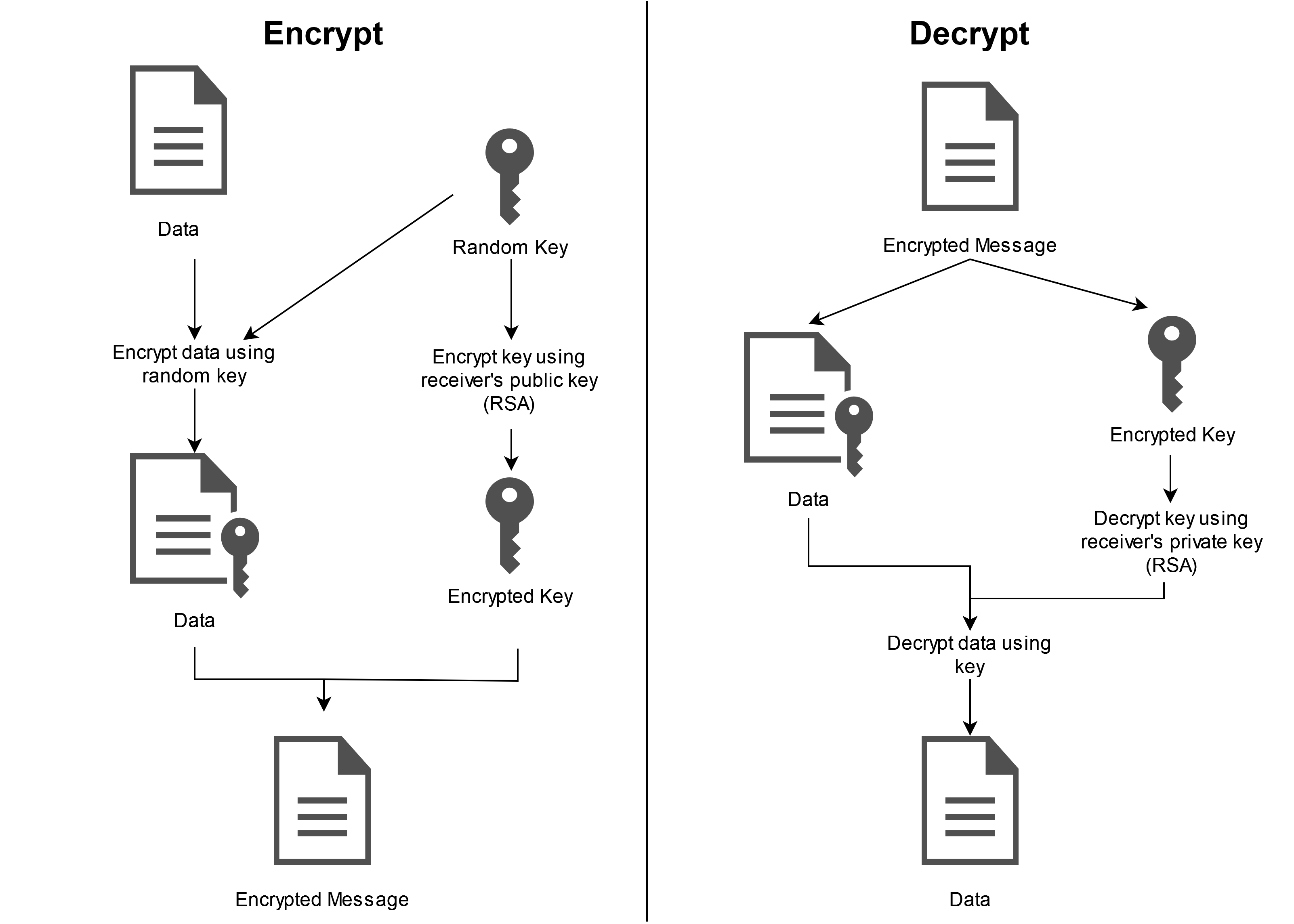

PGP kombiniert zwei Verschlüsselungsverfahren: symmetrische Verschlüsselung (ein einmalig verwendbarer Sitzungsschlüssel ver- und entschlüsselt die Nachricht) und Public-Key-Verschlüsselung (die empfängerspezifischen Schlüssel ver- und entschlüsseln den Sitzungsschlüssel). In diesem Artikel beschränken wir uns auf die grundlegenden Konzepte.

Zunächst erzeugt PGP einen zufälligen Sitzungsschlüssel. Dabei handelt es sich um eine sehr große Zahl, die zum Ver- und Entschlüsseln des Nachrichteninhalts dient. Nur wer den Sitzungsschlüssel kennt, kann die Nachricht lesen. Da der Schlüssel extrem groß ist, ist es praktisch unmöglich, ihn zu erraten. Zudem wird jeder Sitzungsschlüssel nur ein einziges Mal verwendet.

Anschließend wird der Sitzungsschlüssel mit dem öffentlichen Schlüssel des Empfängers verschlüsselt. Der öffentliche Schlüssel ist für jede Person einzigartig und darf frei weitergegeben werden. Da er sich nicht ändert, lässt er sich mit einer E-Mail-Adresse vergleichen: Er ist an eine Person gebunden, und jeder kann ihn nutzen, um dieser Person eine verschlüsselte Nachricht zu senden.

Dieser zusätzliche Verschlüsselungsschritt ist notwendig, weil Public-Key-Kryptografie deutlich langsamer ist als symmetrische Kryptografie, insbesondere bei großen Nachrichten. Die direkte Ver- und Entschlüsselung großer E-Mails oder Dateien mit dem öffentlichen Schlüssel würde erhebliche Zeit und Rechenleistung erfordern. Daher wird die Public-Key-Kryptografie ausschließlich zur Verschlüsselung des Sitzungsschlüssels eingesetzt.

Rein symmetrische Kryptografie ohne Public-Key-Verfahren wäre wiederum unpraktisch, da der Sitzungsschlüssel sicher an den Empfänger übermittelt werden müsste. Ein Austausch im Klartext wäre unsicher, denn jeder, der den Sitzungsschlüssel abfängt, könnte die gesamte Nachricht entschlüsseln.

Die Übermittlung des Sitzungsschlüssels über einen separaten verschlüsselten Kanal oder persönlich wäre für die Online-Kommunikation nicht praktikabel. Deshalb kombiniert PGP die Effizienz der symmetrischen Verschlüsselung mit der Sicherheit der Public-Key-Verschlüsselung.

Signatur

Der öffentliche Schlüssel erfüllt noch eine weitere Funktion: das Signieren und Verifizieren von E-Mails. Ist sich ein Empfänger beispielsweise nicht sicher, wer ihm eine E-Mail gesendet hat, kann er die digitale Signatur in Verbindung mit PGP nutzen, um die Identität des Absenders zu überprüfen.

Beim Signieren wird mithilfe eines Hash-Algorithmus ein Hash-Wert der Nachricht erzeugt. Dieser wird anschließend mit dem privaten Schlüssel des Absenders signiert und an die Nachricht angefügt.

Die Prüfung der Signatur erfolgt über den öffentlichen Schlüssel des Absenders. Damit wird der verschlüsselte Hash-Wert entschlüsselt und mit dem Hash-Wert der empfangenen Nachricht verglichen. Stimmen die Werte nicht überein, weiß der Empfänger, dass die Nachricht während der Übertragung verändert wurde. So lässt sich feststellen, ob der Absender tatsächlich derjenige ist, der er vorgibt zu sein, ob eine gefälschte digitale Signatur verwendet wurde oder ob die E-Mail manipuliert worden ist.

Web of Trust

Im Unterschied zu S/MIME gibt es bei PGP keine zentrale Zertifizierungsstelle, die die Vertrauenswürdigkeit eines Schlüssels bestätigt. Stattdessen beruht PGP darauf, dass sich die Nutzer gegenseitig vertrauen. Dazu beglaubigt jeder PGP-Nutzer die öffentlichen Schlüssel der Personen, denen er vertraut, mit seinem eigenen privaten Schlüssel. Er bestätigt damit, dass der öffentliche Schlüssel eines anderen Nutzers tatsächlich dieser Person gehört.

Durch diese gegenseitige Beglaubigung entsteht ein Vertrauensnetz, das sogenannte “Web of Trust”.

Wie sicher ist PGP?

Grundsätzlich gilt PGP bei der Verschlüsselung von E-Mails als sicher. Das betrifft jedoch nicht die Metadaten einer E-Mail wie Absender, Empfänger, Betreff, Datum oder IP-Adresse.

Die eigentliche Herausforderung liegt auf Nutzerseite, denn Sie müssen sich selbst um das Schlüsselmanagement kümmern und eigenständig ein “Web of Trust” aufbauen. Die Sicherheit von PGP basiert auf der Geheimhaltung des privaten Schlüssels sowie des zugehörigen Passworts. PGP ist nur so lange sicher, wie diese Informationen geheim bleiben und für Dritte nicht zugänglich sind.

Darüber hinaus empfiehlt es sich, einen möglichst langen Schlüssel zu verwenden, um das Knacken der Verschlüsselung so zeitaufwendig wie möglich zu machen.

Nachteile von PGP

Der größte Nachteil von PGP ist die eingeschränkte Benutzerfreundlichkeit: Die Nutzung kann zu einem erheblichen Mehraufwand führen. Zudem sollten Sie mit der Funktionsweise von PGP vertraut sein, damit keine Schwachstellen durch fehlerhafte Anwendung entstehen.

Sowohl Absender als auch Empfänger müssen kompatible PGP-Versionen verwenden. Andernfalls kann der Empfänger den Inhalt nicht entschlüsseln und die Nachricht bleibt unlesbar.

Fazit

Die Verschlüsselung von E-Mails mit PGP ist grundsätzlich empfehlenswert, da das Verfahren weiterhin als sicher gilt. Beachten Sie jedoch, dass beide Kommunikationspartner PGP verwenden müssen, um verschlüsselte Nachrichten lesen zu können.