Was ist Open Source Intelligence?

Open Source Intelligence, kurz OSINT genannt, bezieht sich auf das Sammeln von Informationen aus öff. Quellen, um sie im Kontext der Aufklärung zu nutzen.

Open Source Intelligence, kurz OSINT, bezeichnet das systematische Sammeln und Auswerten von Informationen aus öffentlich zugänglichen Quellen. Ursprünglich stammt der Begriff aus dem militärischen Bereich, wo er die strategische Beschaffung und Analyse frei verfügbarer Informationen beschrieb. Heute reicht der Anwendungsbereich von OSINT weit über die Cybersicherheit hinaus und umfasst auch Unternehmensaufklärung, Wirtschaftsintelligenz und den militärischen Nachrichtendienst.

Um Cyberangriffe wirksam abzuwehren, müssen Sie zunächst verstehen, welche Informationen über Ihr Unternehmen aus öffentlichen Quellen gewonnen werden können. Genau hier setzen OSINT-Analysen und die Überwachung des Dark Web an.

Umfassende OSINT-Techniken identifizieren IP-Adressen, Ports, Subdomains, Dienste, eingesetzte Technologien, sensible Daten und Zugangsdaten eines Unternehmens und bilden so dessen Angriffsfläche ab.

Welche Arten gibt es?

Die Aufklärungsmethoden bei einer OSINT-Analyse lassen sich in zwei Kategorien unterteilen: passiv und aktiv.

Passive Methoden erfordern keine direkte Interaktion mit den Zielsystemen und sind daher nicht erkennbar.

Aktive Methoden hingegen setzen eine Interaktion mit den Zielsystemen voraus. Dies kann den Einsatz fortgeschrittener Techniken umfassen, aber auch einfache Maßnahmen wie die Registrierung auf der Website einer Organisation, um Materialien zu erhalten, die nur registrierten Nutzern zugänglich sind.

Da aktive Methoden durch Sicherheitsmechanismen wie IPS/IDS erkannt werden können, ist hier besondere Vorsicht geboten, um eine Entdeckung zu vermeiden.

Auch wenn Analysten ihre OSINT-Techniken stets an die spezifischen Gegebenheiten der Zielorganisation anpassen müssen, bietet die Einhaltung einer bewährten Vorgehensweise eine solide Grundlage für eine effektive Informationsbeschaffung.

Die Vorgehensweise

Identifizierung von Quellen

In der ersten Phase werden die relevanten Quellen identifiziert, aus denen Informationen gewonnen werden können. Diese Quellen werden intern nach festgelegten Prozessen dokumentiert, sodass jederzeit auf die erfassten Details zurückgegriffen werden kann.

Sammeln von Daten

Der Sicherheitsanalyst erfasst Informationen aus verschiedenen Quellen -- darunter Social Media, Suchmaschinen, OSINT-Tools, Deep Web und Dark Web sowie weitere relevante Quellen mit Bezug zum Zielunternehmen.

Datenverarbeitung und Integration

Unsere erfahrenen Sicherheitsanalysten bereiten die gesammelten Informationen auf und extrahieren verwertbare Erkenntnisse, die bei der weiteren Enumeration helfen.

Analyse der Daten

Mithilfe bewährter OSINT-Tools führt der Sicherheitsanalyst eine systematische Auswertung der aufbereiteten Informationen durch.

Bereitstellung der Ergebnisse

Nach Abschluss der OSINT-Analyse werden die Ergebnisse in einem Bericht zusammengefasst und dem Kunden oder dem Red Team zur Verfügung gestellt -- etwa als Grundlage für eine gegnerische Simulation.

Die besten OSINT-Tools

Maltego

Maltego wurde von Paterva entwickelt und ist als Tool in Kali Linux enthalten (Community Edition). Mithilfe zahlreicher integrierter Transformationen ermöglicht Maltego eine umfassende Aufklärung über Zielobjekte. Voraussetzung für die Nutzung ist eine Registrierung auf der Paterva-Website.

Nach der Registrierung können Sie eine neue Maschine erstellen oder starten, um Transformationen auf dem Ziel auszuführen. Maltego bietet verschiedene integrierte Footprints, die gegen das Ziel eingesetzt werden können, und führt sämtliche Transformationen über die Maltego-Server aus.

Typische Ergebnisse umfassen die Auflösung von Domains zu IP-Adressen, die Identifikation von Netzblöcken und AS-Nummern sowie die Ermittlung von Standorten und weiteren relevanten Informationen. Alle Ergebnisse werden als Icons dargestellt und lassen sich im Detail anzeigen. Dieser Prozess kann iterativ fortgeführt werden, um immer tiefere Einblicke zu gewinnen. Maltego ist ein unverzichtbares Werkzeug, um den digitalen Fußabdruck einer Entität im Internet nachzuverfolgen.

Recon-Ng

Recon-Ng ist ein weiteres leistungsfähiges Aufklärungstool, das ebenfalls in Kali Linux integriert ist. Die Bedienung ähnelt der von Metasploit und basiert auf einem modularen Aufbau.

Sie können Workspaces erstellen, um Ihre Operationen zu organisieren. Innerhalb eines Workspace legen Sie die Zieldomain über den Befehl add domain fest. Anschließend stehen verschiedene Module zur Verfügung, um Informationen über diese Domain zu extrahieren. Module wie bing_domain_web und google_site_web eignen sich hervorragend, um weitere Domains zu finden, die mit der Zieldomain in Verbindung stehen. Das Modul bing_linkedin_cache ermöglicht es zudem, mit der Domain verknüpfte E-Mail-Adressen zu ermitteln -- wertvolle Informationen für Social-Engineering-Angriffe. Recon-Ng gehört damit zur Standardausstattung jedes Sicherheitsforschers.

theHarvester

theHarvester ist ein weiteres bewährtes Tool zur Informationsbeschaffung. Es ist in Kali Linux integriert, arbeitet sehr schnell und ist deutlich einfacher zu bedienen als Recon-Ng, wenn es um das Sammeln grundlegender Informationen geht. Das Tool fragt automatisch Quellen wie Google, Bing und PGP-Schlüsselserver ab.

Zu den typischen Ergebnissen gehören E-Mail-Adressen, die mit der Zieldomain verknüpft sind, sowie Informationen über Hosts und virtuelle Hosts aus Suchmaschinenindizes.

Dank seiner Geschwindigkeit und seines breiten Funktionsumfangs ist theHarvester ein unverzichtbares Werkzeug für die schnelle Erstaufklärung.

Shodan

Shodan gilt als die "Suchmaschine für Hacker", da es einen umfassenden Überblick über internetfähige Geräte liefert. Für Sicherheitsforscher ist Shodan eine wahre Fundgrube, um exponierte Systeme aufzuspüren.

So lassen sich beispielsweise öffentlich erreichbare Webcams, Netzwerkkameras oder Verkehrssteuerungen finden. Zu den typischen Anwendungsfällen gehören die Suche nach Assets mit offenem RDP-Port, Geräten mit Standardpasswörtern oder Systemen mit aktivem VNC-Zugang.

Shodan ist damit ein hervorragendes Werkzeug zur Fingerprint-Analyse vernetzter Systeme und zeigt eindrücklich, wie viel sich aus öffentlich erreichbaren Informationen ableiten lässt.

Google Dorks

Suchmaschinen stellen eine Fülle von Informationen bereit, die sich gezielt für die Aufklärung über ein Ziel nutzen lassen. Mithilfe von Google Dorking können Sie durch spezielle Suchoperatoren Informationen auffinden, die über normale Suchanfragen kaum zugänglich sind. Die wichtigsten Operatoren im Überblick:

- Intitle: Sucht nach bestimmten Begriffen im Seitentitel.

- Inurl: Sucht nach bestimmten Begriffen in der URL.

- Filetype: Filtert Ergebnisse nach Dateityp.

- Ext: Identifiziert Dateien mit bestimmten Erweiterungen -- besonders nützlich für die Suche nach Dateien wie

.log, die eigentlich nicht öffentlich indexiert sein sollten. - Intext: Sucht nach einem bestimmten Text im Seiteninhalt.

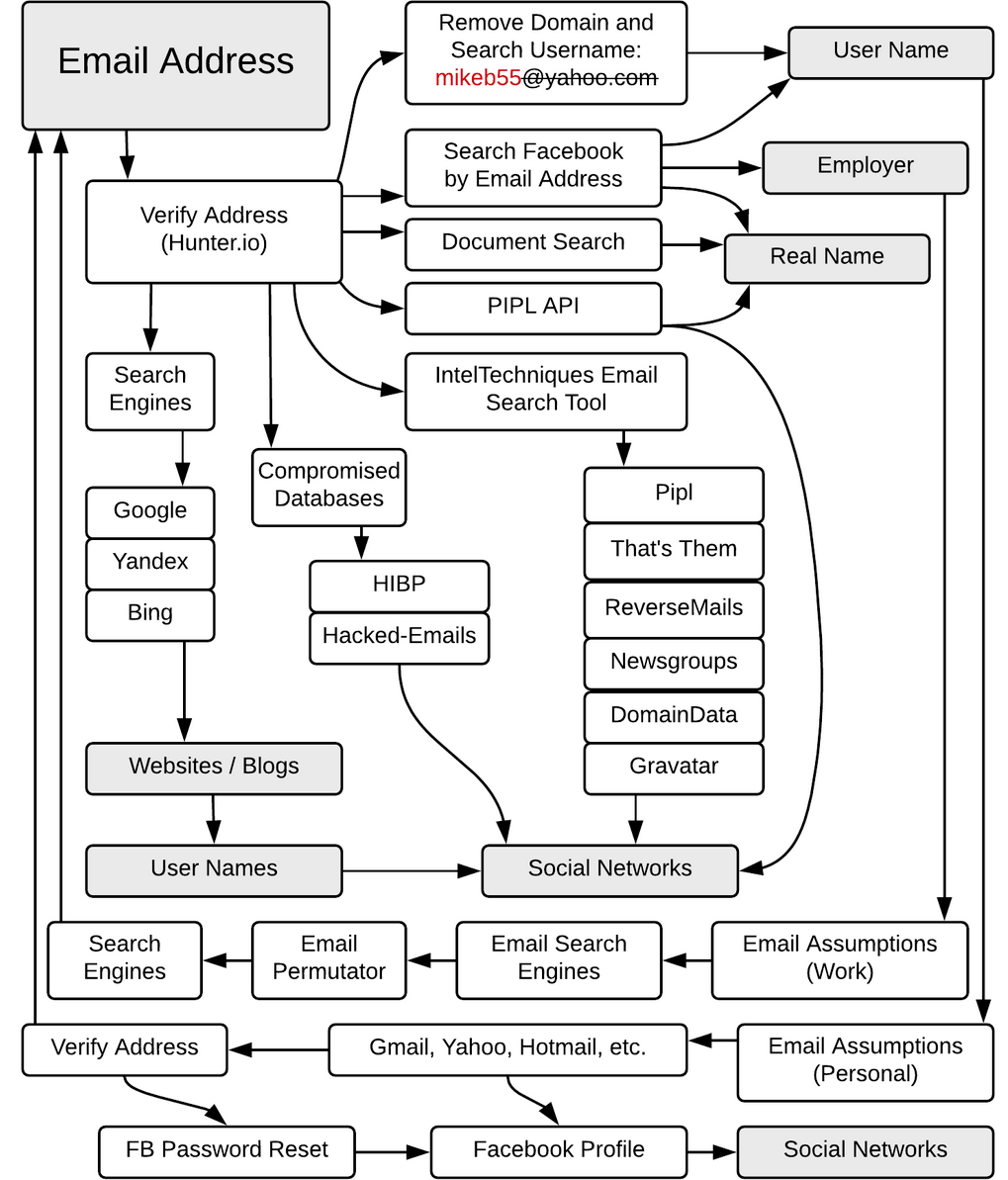

Praxisbeispiel: Ausgehend von einer E-Mail-Adresse

Das folgende Beispiel zeigt, welche weiterführenden Informationen sich aus einer einzelnen E-Mail-Adresse gewinnen lassen. Zu den relevanten Zielinformationen gehören der vollständige Name des Inhabers sowie der Arbeitgeber. Darüber hinaus wird versucht, zugehörige Social-Media-Konten und weitere Benutzernamen zu identifizieren. Ebenso wichtig ist die Prüfung, ob die E-Mail-Adresse bereits in bekannten Passwort-Leaks aufgetaucht ist.

Abbildung 1: IntelTechniques.com OSINT Workflow Chart: Email Address

Wie die Grafik veranschaulicht, besteht das Ziel darin, möglichst umfassende Informationen über die Person hinter der E-Mail-Adresse zusammenzutragen. Diese Erkenntnisse dienen anschließend als Grundlage für weiterführende OSINT-Recherchen oder -- bei ausreichender Datenlage -- für gezielte Angriffe.

Weitere Workflow-Diagramme für Parameter wie Domain, Benutzername und andere finden Sie in diesem GitHub-Repository.

Was lässt sich mit den gewonnenen Informationen anfangen?

In der Regel dient die Informationsbeschaffung als Vorbereitung für weiterführende Cyberangriffe, beispielsweise:

- Social Engineering, etwa Phishing und E-Mail-Spoofing

- Aufbau von Botnets für DDoS-Angriffe (Distributed Denial of Service)

- Brute-Force-Angriffe

- Doxing

- Einschleusen von Malware, etwa Spyware, Ransomware und andere Schadprogramme

Gerade deshalb ist es für Unternehmen essenziell, über ein wirksames Informationsrisikomanagement zu verfügen, das den Missbrauch von OSINT berücksichtigt. Insbesondere für öffentliche Datenlecks und Softwareschwachstellen sollten Prozesse etabliert sein, die eine unmittelbare Reaktion ermöglichen.

Fazit

In der heutigen digitalen Welt ist es nahezu unmöglich, vollständig privat zu bleiben und alle im Netz kursierenden Informationen zu kontrollieren. Auch wenn Sie nicht jeden Datenpunkt steuern können, ist es entscheidend, sich der eigenen digitalen Sichtbarkeit bewusst zu sein. Im digitalen Zeitalter spielen Informationen eine Schlüsselrolle -- und wer weiß, wie man sie findet, ist stets einen Schritt voraus. Allein diese Erkenntnis sollte Unternehmen dazu motivieren, OSINT-Maßnahmen zur Reduzierung von Cyberrisiken konsequent voranzutreiben.