Unterschiede zwischen CVSS V3.1 und V4.0

Am 1. November 2023 wurde das Common Vulnerability Scoring System Version 4 (CVSS v4) offiziell als Update für die Version v3.1 eingeführt.

Am 1. November 2023 wurde das Common Vulnerability Scoring System Version 4 (CVSS v4) offiziell veröffentlicht, nachdem zuvor eine Phase der öffentlichen Vorschau und des Feedbacks stattgefunden hatte. Die Einführung wurde vom Forum of Incident Response and Security Teams (FIRST) koordiniert und stellt eine bedeutende Aktualisierung des CVSS-Standards dar, der zuletzt vor über acht Jahren mit CVSS v3.0 im Juni 2015 überarbeitet wurde. Ziel der neuen Version ist es, eine höhere Genauigkeit bei der Bewertung von Schwachstellen zu erreichen.

CVSS v4 enthält verschiedene Verfeinerungen, darunter eine detailliertere Aufschlüsselung der Basismetriken für ein differenzierteres Verständnis von Schwachstellen. Darüber hinaus wurde eine neue Nomenklatur eingeführt, um Kombinationen von Basis-, Bedrohungs- und Umgebungsmetriken zu kennzeichnen, sowie neue Metrikwerte für die Benutzerinteraktion, die als passiv oder aktiv kategorisiert werden. Für einen tieferen Einblick in diese Änderungen verweisen wir auf unseren ausführlichen Blog-Artikel zur Klassifizierung von IT-Schwachstellen nach CVSS.

Der Erfolg von CVSS v4 hängt von der breiten Nutzung durch die Cybersecurity-Community, der Klarheit und Benutzerfreundlichkeit der verfeinerten Metriken sowie einer präzisen Schwachstellenbewertung ab. Entscheidend sind die Integration in bestehende Systeme, die Unterstützung seitens der Anbieter sowie die aktive Beteiligung von Community und Regulierungsbehörden. Die Praxistauglichkeit, ein Feedback-Mechanismus zur kontinuierlichen Verbesserung und zeitnahe Aktualisierungen als Reaktion auf neue Bedrohungen werden den langfristigen Nutzen für die Cybersecurity bestimmen.

Was ist neu in CVSS v4.0?

Terminologie

Das CVSS-Framework bestand immer aus drei Metrikgruppen: Basis, Temporal und Umgebung. In der Praxis wurde der CVSS-Basiswert jedoch häufig mit dem Gesamt-CVSS-Wert gleichgesetzt. Da der CVSS-Wert aber mehr als nur der Basiswert ist, hat CVSS v4 die folgende neue Nomenklatur eingeführt:

- CVSS-B: Base Metrics

- CVSS-BE: Base and Environmental Metrics

- CVSS-BT: Base and Threat Metrics

- CVSS-BTE: Base, Threat, Environmental Metrics

Neue Basis-Metrik: Attack Requirement (AT)

Die neue Metrik Attack Requirement (AT) bietet eine detailliertere Sicht auf die Attack Complexity (AC). Sie erfasst die Voraussetzungen und Ausführungsbedingungen des verwundbaren Systems, die den Angriff ermöglichen.

- Attack Complexity -- Spiegelt den Aufwand wider, der für die Entwicklung von Exploits erforderlich ist, um defensive oder sicherheitsverstärkende Technologien zu umgehen.

- Attack Requirements -- Spiegelt die Voraussetzungen des verwundbaren Bestandteils wider, die den Angriff ermöglichen.

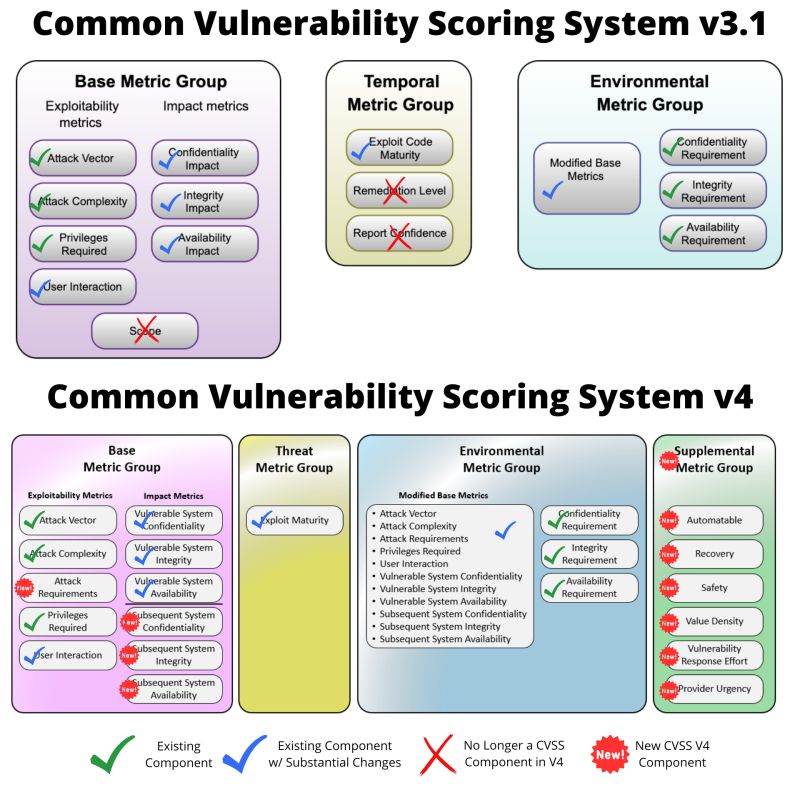

Ergänzende Metrik: Supplemental Metric Group

CVSS v4.0 führt eine neue optionale Metrikgruppe namens "Supplemental Metric Group" ein. Sie beschreibt und misst zusätzliche extrinsische Merkmale einer Schwachstelle. Ziel dieser Metrikgruppe ist es, kontextbezogene Informationen bereitzustellen, die Sie für weiterführende Risikoanalysen nutzen können. Wichtig: Ergänzende Metriken sind optional und haben keinen Einfluss auf die berechneten CVSS-Werte. Sie helfen Ihnen, extrinsische Aspekte von Schwachstellen besser einzuordnen, zum Beispiel:

- Safety: Hat die Ausnutzung dieser Schwachstelle Auswirkungen auf die physische Sicherheit?

- Automatable: Können Angreifer die Ausnutzung dieser Schwachstelle automatisieren?

- Recovery: Sind die betroffenen Systeme und Komponenten nach einem Angriff in der Lage, sich selbst wiederherzustellen?

- Value Density: Über welche Ressourcen erlangt der Angreifer mit einem einzelnen Exploit Kontrolle?

- Provider Urgency: Wie hoch stuft der Hersteller die Dringlichkeit dieser Schwachstelle ein?

CVSS v3.1 vs CVSS v4.0

Die Abbildung oben gibt einen Überblick über die Änderungen zwischen CVSS v3.1 und CVSS v4.0.

Was wurde in CVSS v4.0 aktualisiert?

CVSS v4.0 bietet verbesserte Richtlinien für CVSS-Analysten, um konsistentere Bewertungen zu erstellen, sowie Anleitungen zur Bewertung von Schwachstellen in Softwarebibliotheken. Die neue Version unterstützt mehrere CVSS-Bewertungen für dieselbe Schwachstelle, wenn diese verschiedene Plattformen, Produkte und Betriebssysteme betrifft. Zudem bietet sie Richtlinien zur Erweiterung des CVSS-Frameworks auf weitere Branchen wie Datenschutz, Privatsphäre und die Automobilindustrie.

Umbenennung und vereinfachte Bedrohungsmetriken

CVSS v4.0 hat die "Temporal Metric" von CVSS v3.1 in "Threat Metrics" umbenannt. Zudem wurden die Metriken "Remediation Level (RL)" und "Report Confidence (RC)" abgeschafft. Die "Exploit Code Maturity (E)" wurde in "Exploit Maturity (E)" umbenannt. Die Werte "High (H)" und "Functional (F)" für diese Metrik aus CVSS v3.1 wurden in CVSS v4.0 zum neuen Wert "Attacked (A)" zusammengeführt.

Aktualisierte Basis-Metrik: User Interaction (UI)

Diese Metrik erfasst, ob ein Benutzer -- abgesehen vom Angreifer -- an der erfolgreichen Kompromittierung der verwundbaren Komponente mitwirken muss. CVSS v3.1 kannte für die User Interaction nur die Werte None (N) oder Required (R). CVSS v4.0 bietet hier eine feinere Abstufung: Passiv (P) oder Aktiv (A).

Entfernte Basis-Metrik: Scope (S)

Die CVSS-v3.1-Basis-Metrik Scope (S) wurde in CVSS v4.0 aufgrund mangelnder Klarheit bei der Verwendung zurückgezogen. Dies hatte zu inkonsistenten Bewertungen durch verschiedene Produktanbieter geführt. Stattdessen wurden zwei getrennte Auswirkungs-Metriken eingeführt:

- Vulnerable System Impact -- Confidentiality (VC), Integrity (VI), Availability (VA)

- Subsequent System(s) Impact -- Confidentiality (SC), Integrity (SI), Availability (SA)

Bewertung von Schwachstellen in Software-Bibliotheken

Neue Leitlinien erläutern, wie Sie die Auswirkungen einer Schwachstelle in einer Bibliothek bewerten können.

Leitfaden für Environmental Security Requirements Metrics

Die Environmental Metric Group umfasst drei Metriken für Sicherheitsanforderungen: Vertraulichkeitsanforderung, Integritätsanforderung und Verfügbarkeitsanforderung an das gefährdete System.