Klassifizierung von IT-Schwachstellen nach CVSS

Das CVSS ist ein offener Industriestandard zur Schwachstellenbewertung bei Software. Diese Bewertung ist ein grundlegender Baustein in einem Penetrationstest.

Was ist das Common Vulnerability Scoring System?

Das CVSS ist ein offener Industriestandard zur Bewertung des Schweregrades von Schwachstellen in Software. Mit diesem Standard lassen sich die Verwundbarkeit von Computersystemen und die Schwere von Sicherheitslücken einheitlich bewerten. Dadurch können Schwachstellen und deren Auswirkungen auf die Systemlandschaft besser verstanden und einheitlich kommuniziert werden.

Schwachstellenbewertung im Penetrationstest

Eine Schwachstellenbewertung ist ein grundlegender Baustein in einem Pentest. Ohne Einblick in potenzielle Gefährdungen lässt sich nur schwer entscheiden, worauf Sicherheitsinvestitionen und -ressourcen konzentriert werden sollten. Eine Schwachstellenbewertung identifiziert, quantifiziert und priorisiert die Schwachstellen in einem System. Sie erfasst erkannte Bedrohungen sowie die Wahrscheinlichkeit, dass diese zu einer Gefährdung oder einem Datenverlust führen. Durch die kombinierte Bewertung entsteht ein umfassendes Verständnis der vorhandenen Schwachstellen, Bedrohungen und der Wahrscheinlichkeit ihrer Ausnutzung.

Geschichte des CVSS

Forschungsarbeiten des National Infrastructure Advisory Council (NIAC) in den Jahren 2003 und 2004 führten im Februar 2005 zur Einführung von CVSS Version 1. Ziel war es, offene und universell standardisierte Schweregrad-Bewertungen von Software-Schwachstellen bereitzustellen. Dieser erste Entwurf war jedoch weder einem Peer-Review noch einer Überprüfung durch andere Organisationen unterzogen worden. Im April 2005 wählte das NIAC das Forum of Incident Response and Security Teams (FIRST) als Schirmherrn des CVSS für die künftige Entwicklung aus.

Rückmeldungen von Anbietern, die CVSSv1 produktiv einsetzten, zeigten erhebliche Probleme mit dem ursprünglichen Entwurf auf. Die Arbeit an CVSS Version 2 (CVSSv2) begann im April 2005; die endgültige Spezifikation wurde im Juni 2007 veröffentlicht.

Weiteres Feedback führte dazu, dass 2012 die Arbeit an CVSS Version 3 begann, die mit der Veröffentlichung von CVSSv3 im Juni 2015 abgeschlossen wurde.

Der Nutzen des CVSS im Pentest

CVSS misst den Schweregrad und nicht das individuelle Risiko

Das CVSS-Spezifikationsdokument wurde aktualisiert, um klarzustellen, dass CVSS den Schweregrad einer Schwachstelle misst und nicht allein zur Risikobewertung herangezogen werden sollte.

In der Praxis wurde der CVSS-Basis-Score teilweise in Situationen eingesetzt, in denen eine umfassende Risikobewertung angemessener gewesen wäre. Im Spezifikationsdokument von CVSS v3.1 wird nun eindeutig festgehalten, dass der CVSS Base Score ausschließlich die intrinsischen Merkmale einer Schwachstelle abbildet, die über die Zeit und über verschiedene Benutzerumgebungen hinweg konstant sind. Der CVSS-Basis-Score sollte durch eine kontextuelle Analyse der jeweiligen Umgebung ergänzt werden, wobei zeitliche und umgebungsbezogene CVSS-Metriken berücksichtigt werden. Idealerweise kommt ein umfassendes Risikobewertungssystem zum Einsatz, das über den reinen CVSS-Basis-Score hinausgeht. Solche Systeme berücksichtigen in der Regel auch Faktoren, die außerhalb des CVSS-Anwendungsbereichs liegen, etwa Exposition und konkrete Bedrohungslage.

Schwachstellen durch Interoperabilität einheitlich kommunizieren

Ein einheitlicher Standard fördert die firmenübergreifende Zusammenarbeit, da alle Beteiligten dasselbe Verständnis vom Schweregrad einer Schwachstelle haben. Weiterführende Erörterungen und Diskussionen können auf Basis dieses Frameworks stattfinden, was die Effizienz steigert, Inkonsistenzen vermeidet und der oft schwierigen Kommunikation über IT-Schwachstellen einen klaren Prozess-Leitfaden gibt.

Welche Metriken einfließen und wie sich die Scores berechnen

Base, Temporal and Environmental Metric Scores

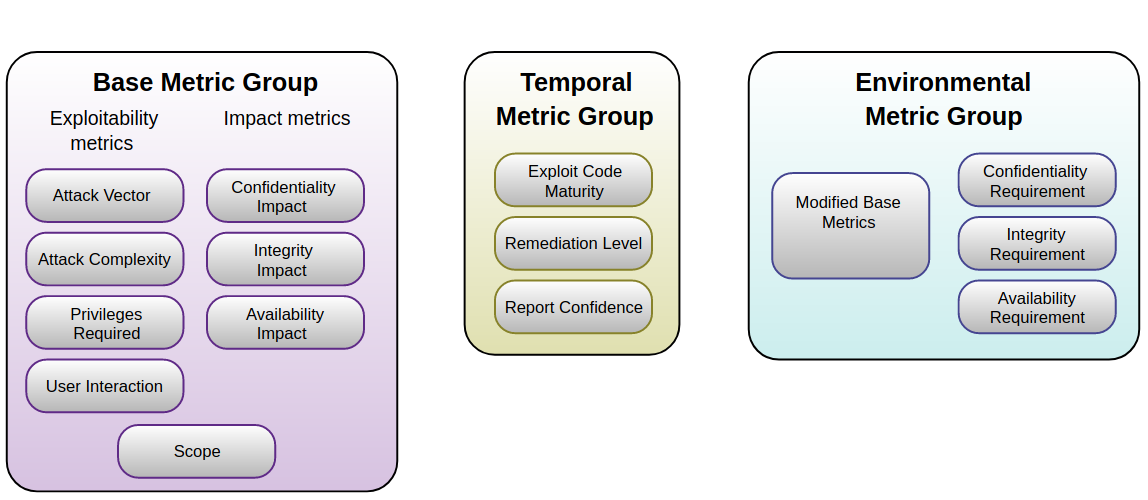

Die Basis-Metrikgruppe bildet die intrinsischen Merkmale einer Schwachstelle ab, die über die Zeit und über verschiedene Benutzerumgebungen hinweg konstant bleiben. Sie setzt sich aus zwei Untergruppen zusammen: den Ausnutzbarkeits-Metriken und den Auswirkungs-Metriken.

Die Ausnutzbarkeits-Metriken beschreiben, wie leicht und mit welchen technischen Mitteln eine Schwachstelle ausgenutzt werden kann. Sie repräsentieren die Eigenschaften der verwundbaren Komponente (Vulnerable Component). Die Auswirkungs-Metriken erfassen die direkten Konsequenzen einer erfolgreichen Ausnutzung für die betroffene Komponente.

Bei der verwundbaren Komponente handelt es sich typischerweise um eine Software-Anwendung oder ein Modul. Die Möglichkeit, auch Auswirkungen auf andere Komponenten als die direkt verwundbare zu messen, war ein zentrales Merkmal, das mit CVSS v3.0 eingeführt wurde. Diese Eigenschaft wird durch die Scope-Metrik erfasst.

Die zeitliche Metrikgruppe (Temporal Metrics) bildet Eigenschaften einer Schwachstelle ab, die sich im Laufe der Zeit verändern können, jedoch nicht zwischen verschiedenen Benutzerumgebungen variieren. So würde beispielsweise ein leicht verfügbares Exploit-Kit den CVSS-Wert erhöhen, während die Veröffentlichung eines offiziellen Patches ihn senkt.

Die Umgebungs-Metrikgruppe (Environmental Metrics) erfasst Merkmale einer Schwachstelle, die für die spezifische Umgebung eines Benutzers relevant und einzigartig sind. Dazu zählen etwa vorhandene Sicherheitskontrollen, die Folgen eines erfolgreichen Angriffs abschwächen können, sowie die relative Bedeutung eines verwundbaren Systems innerhalb der technologischen Infrastruktur.

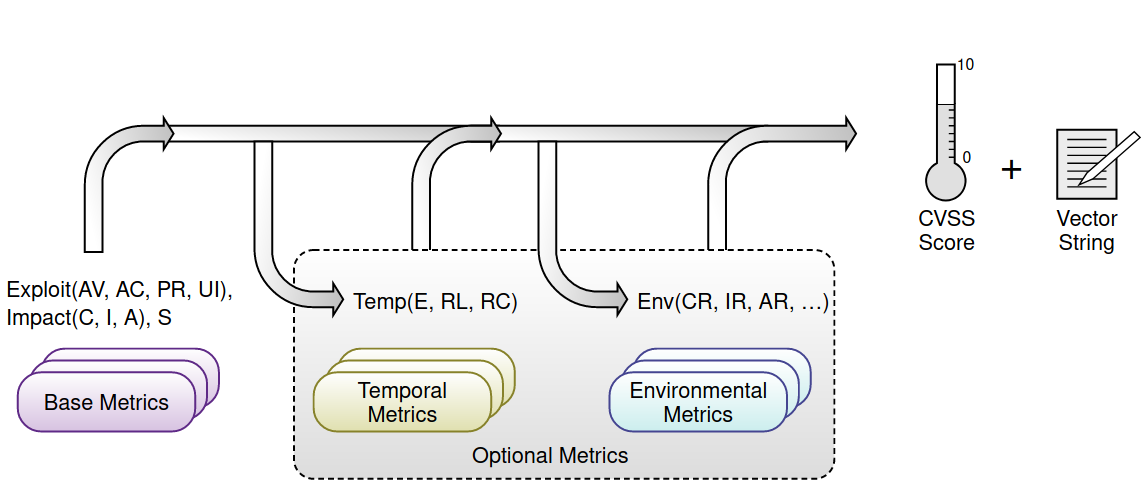

Die Basisgleichung setzt sich aus zwei Untergleichungen zusammen: dem Ausnutzbarkeits-Sub-Score und dem Auswirkungs-Sub-Score. Der Ausnutzbarkeits-Sub-Score wird aus den Basis-Ausnutzbarkeitsmetriken berechnet, der Auswirkungs-Sub-Score aus den Basis-Auswirkungsmetriken.

Der Basis-Score lässt sich anschließend durch zeitliche und umgebungsbezogene Metriken verfeinern, um den relativen Schweregrad einer Schwachstelle in einer konkreten Benutzerumgebung zu einem bestimmten Zeitpunkt genauer abzubilden. Die Bewertung dieser zusätzlichen Metriken ist nicht zwingend erforderlich, wird jedoch für präzisere Ergebnisse empfohlen.

In der Regel werden die Basis- und zeitlichen Metriken von Sicherheitsanalysten, Anbietern von Sicherheitsprodukten oder Anwendungsherstellern vergeben, da diese über die detailliertesten Informationen zu den Merkmalen einer Schwachstelle verfügen. Die Umgebungsmetriken werden hingegen von den Endanwenderorganisationen festgelegt, da diese die potenziellen Auswirkungen einer Schwachstelle in ihrer eigenen IT-Umgebung am besten einschätzen können.

Punktevergabe durch den CVSS Score

Für jede Schwachstelle weist CVSS einen Schweregrad-Score von 0,0 (der geringste Schweregrad) bis 10,0 (der höchste Schweregrad) zu, wodurch Sie die Behebung von Schwachstellen effektiver priorisieren können.

| Severity | Base Score Range |

|---|---|

| None | 0.0 |

| Low | 0.1 - 3.9 |

| Medium | 4.0 - 6.9 |

| High | 7.0 - 8.9 |

| Critical | 9.0 - 10.0 |

Die einfache Berechnung mit unserem CVSS Calculator

Wir empfehlen den offiziellen CVSS-Rechner von FIRST.org, der es Penetration Testern, Kunden und Entwicklern ermöglicht, CVSS-Berechnungen einfach durchzuführen oder anzupassen. Fortgeschrittene Anwender können den Score mit wenigen Klicks erstellen. Darüber hinaus bietet der Rechner einen verständlichen Wizard mit Hilfestellungen, mit dem auch Einsteiger eine korrekte Berechnung des CVSS-Scores vornehmen können.

Fazit

Die CVSS-Scores helfen dabei, nach einem Pentest geeignete Maßnahmen zu ergreifen und sichere Software-Produkte, Infrastrukturen sowie mobile Apps zu entwickeln. Jeder seriöse Abschlussbericht sollte eine Bewertung nach diesem Schema enthalten, damit Kunden den Schweregrad nachvollziehen können und Rückfragen sowie Diskussionen auf einer einheitlichen CVSS-Grundlage stattfinden.